Что делать если портал госуслуги не видит электронную подпись или сертификат

Если портал Госуслуги не видит электронную подпись, сертификат и не разрешает обращение к средству и вход, то этому могут способствовать следующие причины:

- Неверная настройка браузера.

- Неправильно установленные плагины и висят ошибки.

- Блокирует антивирус.

- Вышел срок годности ЭЦП.

- Зависает портал.

Как устранить нарушения:

- постарайтесь зайти на портал с другого устройства/компьютера

- проверьте установлен ли корневой сертификат Удостоверяющего Центра

- попробуйте очистить кэш и перезапустить браузер

- убедитесь в целостности цифрового носителя ЭЦП

- перезапустите плагины

- отключите антивирус и попробуйте войти снова на портал

- проверьте срок действия электронной подписи, если он вышел, то нужно будет купить новую

На первый взгляд кажется, что выяснить причины по которой портал Госуслуги не видит сертификат и электронную подпись довольно тяжело, но на практике все выходит гораздо быстрее. Главное иметь хорошее интернет-соединение и следовать инструкциям.

Установка корневых сертификатов

Основной набор корневых сертификатов представлен корневыми сертификатами нескольких организаций

Популярные браузеры могут считать данные сертификаты опасными, соглашаемся на сохранение всё равно. Сертификаты загружаются по прямым ссылкам с официального сайта казначейства.

1 Корневые сертификаты Федерального казначейства

Все основные корневые сертификаты можно найти на сайте федерального казначейства в разделе ГИС — Удостоверяющий центр — Корневые сертификаты.

Нужно установить все действующие на текущий момент сертификаты (на вкладках 2022, 2021, 2020 и 2022 годов, на момент публикации инструкции). Вот прямые ссылки на них:

3 Корневой сертификат Госуслуг

Необходим для открытия некоторых сайтов (например, ГАС Управление). Посмотреть информацию о данном сертификате, а так же заказать себе свой можно на сайте.

Установка личных сертификатов (своя ЭЦП)

Запустить КриптоПро, перейти на вкладку Сервис, нажать на кнопку Установить личный сертификат, выбрать файл сертификата, нажав кнопку Обзор (файл сертификата обычно находится на той же флэшке, на которой находится контейнер ЭЦП), нажать Далее (отобразятся сведения о сертификате), нажать Далее.

Отметить галочкой пункт Найти контейнер автоматически. В случае успеха, поле ниже заполнится, нажать Далее, обязательно отметить галочкой пункт Установить сертификат (цепочку сертификатов) в контейнер, так чтобы она приняла вид галочки, а не квадрата. Нажать Далее и Готово.

Установка и настройка браузера

Есть возможность работать с сайтами во встроенном в систему Windows браузере Intertnet Explorer (требуется последняя, 11 версия). Но у данного браузера есть определённые минусы включая то, что он больше не будет развиваться и поддерживаться, а соответственно и его поддержка государственными сайтами может быть прекращена в любой момент.

КриптоПро ЭЦП Browser plug-in (CADES)

Необходим для взаимодействия криптопровайдера с ЭЦП через сторонний (не Internet Explorer) браузер.

Оба компонента обязательны к установке:

1 Ошибка ERR_SSL_VERSION_OR_CHIPER_MISMATCH

Эта ошибка возникает при проблемах установки соединения по протоколу ГОСТ.

Решение: Обратить более пристальное внимание на пункты инструкции 1 и 4 и перезагрузить ПК

Если после этого не заработало, то может помочь:

2 Ошибка net::ERR_SSL_OBSOLETE_VERSION

Не является ошибкой. Некоторые сайты всё ещё используют устаревшую версию протокола шифрования TLS 1.0 или TLS 1.1. Яндекс.Браузер считает использование этих протоколов небезопасным и предупреждает об этом. Подробнее можно почитать тут.

Решение: Нажать на кнопку Открыть подробности и нажать на ссылку Перейти на сайт … (небезопасно)

3 Internet Explorer — Этот веб-сайт не защищён (Код ошибки: 0)

Эта ошибка возникает при отсутствующих корневых сертификатах безопасности, следовательно выполните рекомендации раздела 1. После этого перезагрузить ПК, либо: зайти в свойства браузера, вкладка Содержание, Кнопка Очистить SSL и перезапустить браузер.

Аутентификация по ключам доступа

Этот способ чаще всего используется для аутентификации устройств, сервисов или других приложений при обращении к веб-сервисам. Здесь в качестве секрета применяются ключи доступа (

access key, API key

Аутентификация по одноразовым паролям

Аутентификация по одноразовым паролям обычно применяется дополнительно к аутентификации по паролям для реализации

two-factor authentication

(2FA). В этой концепции пользователю необходимо предоставить данные двух типов для входа в систему: что-то, что он знает (например, пароль), и что-то, чем он владеет (например, устройство для генерации одноразовых паролей). Наличие двух факторов позволяет в значительной степени увеличить уровень безопасности, что м. б. востребовано для определенных видов веб-приложений.

Другой популярный сценарий использования одноразовых паролей — дополнительная аутентификация пользователя во время выполнения важных действий: перевод денег, изменение настроек и т. п.

Существуют разные источники для создания одноразовых паролей. Наиболее популярные:

- Аппаратные или программные токены, которые могут генерировать одноразовые пароли на основании секретного ключа, введенного в них, и текущего времени. Секретные ключи пользователей, являющиеся фактором владения, также хранятся на сервере, что позволяет выполнить проверку введенных одноразовых паролей. Пример аппаратной реализаций токенов — RSA SecurID; программной — приложение Google Authenticator.

- Случайно генерируемые коды, передаваемые пользователю через SMS или другой канал связи. В этой ситуации фактор владения — телефон пользователя (точнее — SIM-карта, привязанная к определенному номеру).

- Распечатка или scratch card со списком заранее сформированных одноразовых паролей. Для каждого нового входа в систему требуется ввести новый одноразовый пароль с указанным номером.

Аппаратный токен RSA SecurID генерирует новый код каждые 30 секунд.

В веб-приложениях такой механизм аутентификации часто реализуется посредством расширения forms authentication: после первичной аутентификации по паролю, создается сессия пользователя, однако в контексте этой сессии пользователь не имеет доступа к приложению до тех пор, пока он не выполнит дополнительную аутентификацию по одноразовому паролю.

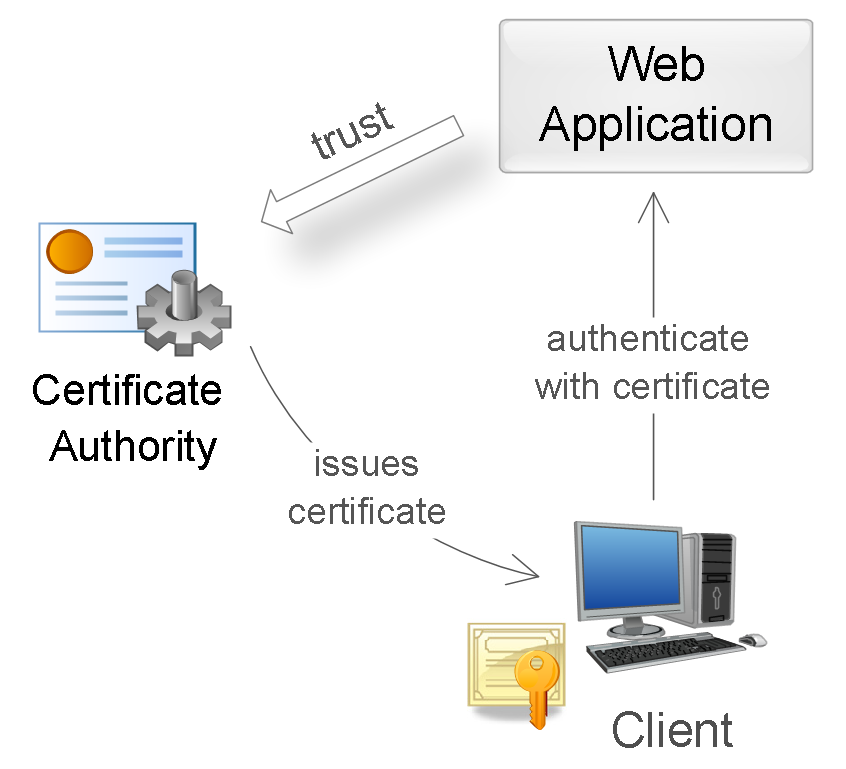

Аутентификация по сертификатам

Сертификат представляет собой набор атрибутов, идентифицирующих владельца, подписанный

certificate authority

(CA). CA выступает в роли посредника, который гарантирует подлинность сертификатов (по аналогии с ФМС, выпускающей паспорта). Также сертификат криптографически связан с закрытым ключом, который хранится у владельца сертификата и позволяет однозначно подтвердить факт владения сертификатом.

На стороне клиента сертификат вместе с закрытым ключом могут храниться в операционной системе, в браузере, в файле, на отдельном физическом устройстве (smart card, USB token). Обычно закрытый ключ дополнительно защищен паролем или PIN-кодом.

В веб-приложениях традиционно используют сертификаты стандарта X.509. Аутентификация с помощью X.509-сертификата происходит в момент соединения с сервером и является частью протокола SSL/TLS. Этот механизм также хорошо поддерживается браузерами, которые позволяют пользователю выбрать и применить сертификат, если веб-сайт допускает такой способ аутентификации.

Использование сертификата для аутентификации.

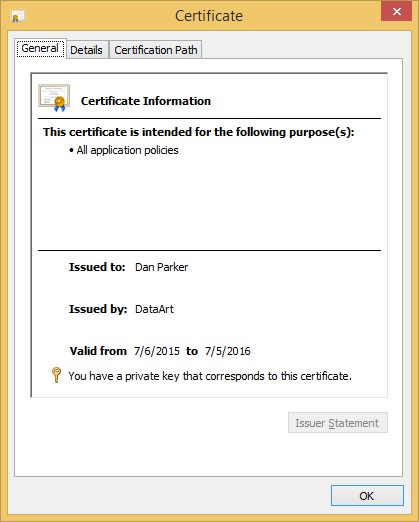

Во время аутентификации сервер выполняет проверку сертификата на основании следующих правил:

- Сертификат должен быть подписан доверенным certification authority (проверка цепочки сертификатов).

- Сертификат должен быть действительным на текущую дату (проверка срока действия).

- Сертификат не должен быть отозван соответствующим CA (проверка списков исключения).

Пример X.509 сертификата.

После успешной аутентификации веб-приложение может выполнить авторизацию запроса на основании таких данных сертификата, как subject (имя владельца), issuer (эмитент), serial number (серийный номер сертификата) или thumbprint (отпечаток открытого ключа сертификата).

Использование сертификатов для аутентификации — куда более надежный способ, чем аутентификация посредством паролей. Это достигается созданием в процессе аутентификации цифровой подписи, наличие которой доказывает факт применения закрытого ключа в конкретной ситуации (non-repudiation).

Аутентификация по токенам

Такой способ аутентификации чаще всего применяется при построении распределенных систем

Single Sign-On

(SSO), где одно приложение (

service provider

или

relying party

) делегирует функцию аутентификации пользователей другому приложению (

identity provider

или

authentication service

). Типичный пример этого способа — вход в приложение через учетную запись в социальных сетях. Здесь социальные сети являются сервисами аутентификации, а приложение

доверяет

функцию аутентификации пользователей социальным сетям.

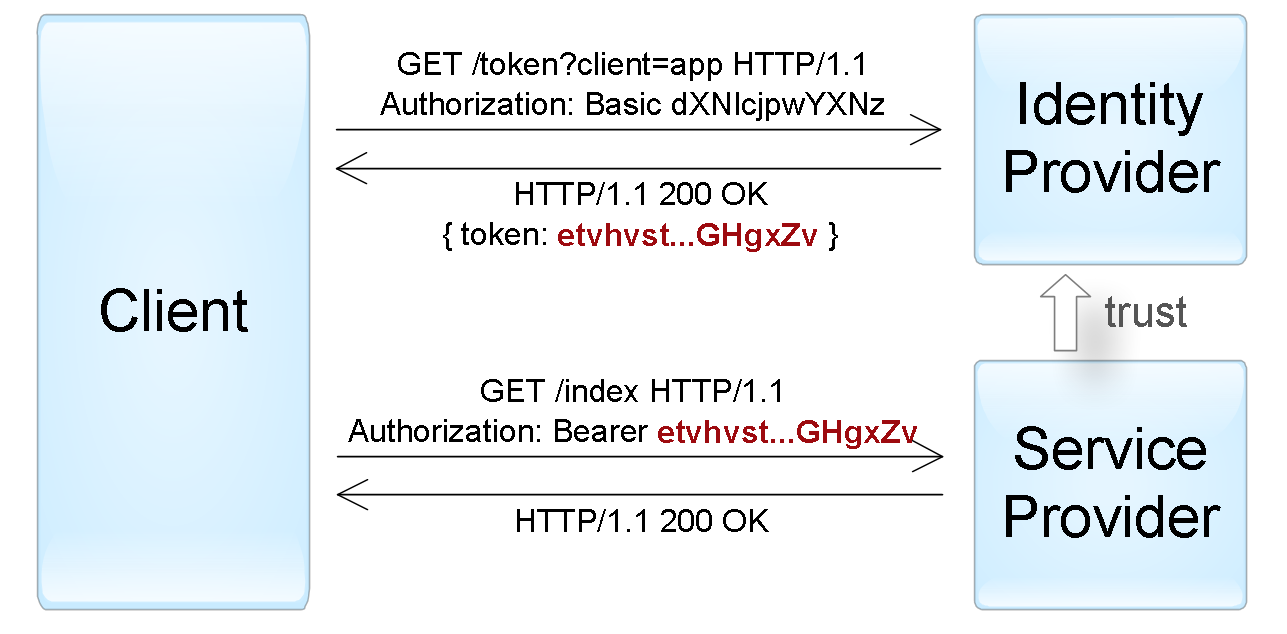

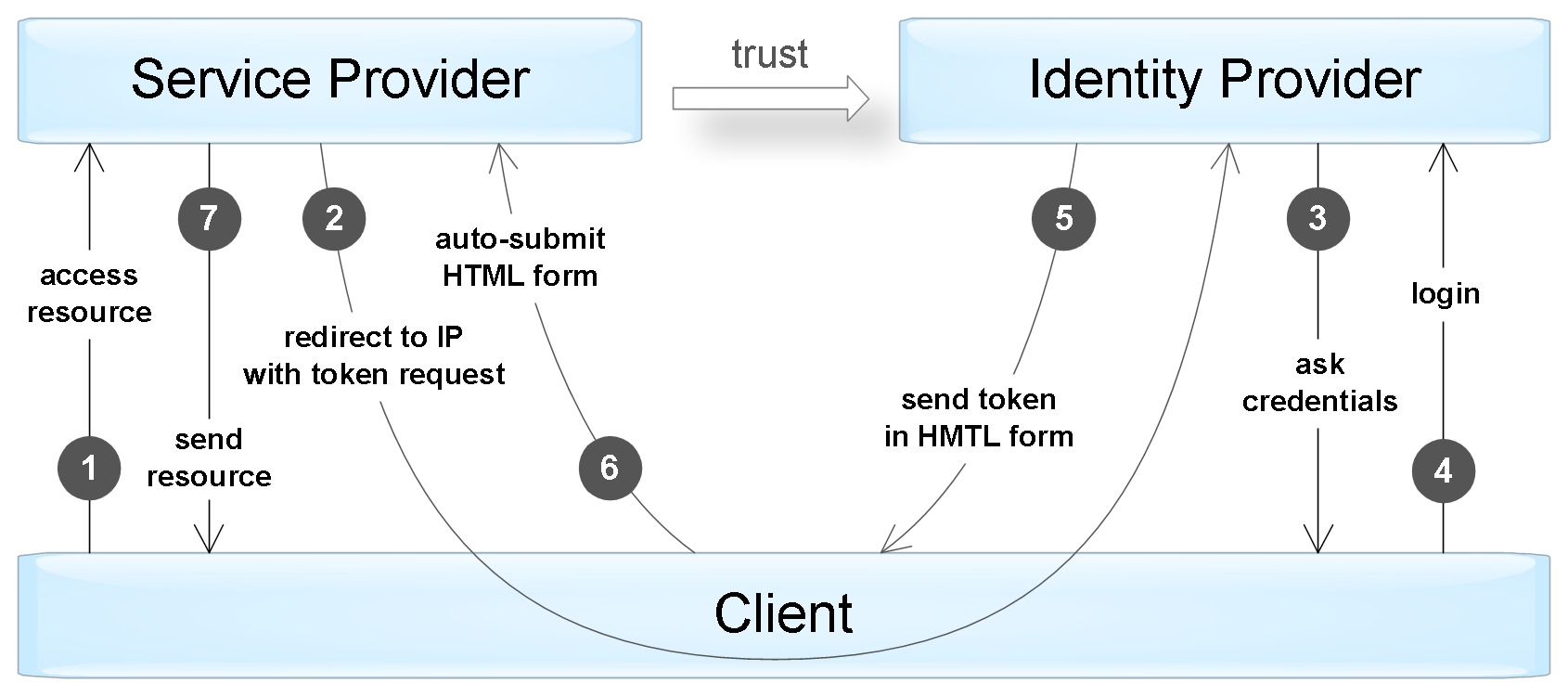

Реализация этого способа заключается в том, что identity provider (IP) предоставляет достоверные сведения о пользователе в виде токена, а service provider (SP) приложение использует этот токен для идентификации, аутентификации и авторизации пользователя.На общем уровне, весь процесс выглядит следующим образом:

- Клиент аутентифицируется в identity provider одним из способов, специфичным для него (пароль, ключ доступа, сертификат, Kerberos, итд.).

- Клиент просит identity provider предоставить ему токен для конкретного SP-приложения. Identity provider генерирует токен и отправляет его клиенту.

- Клиент аутентифицируется в SP-приложении при помощи этого токена.

Пример аутентификации «активного» клиента при помощи токена, переданного посредством Bearer схемы.

Процесс, описанный выше, отражает механизм аутентификации активного клиента, т. е. такого, который может выполнять запрограммированную последовательность действий (например, iOS/Android приложения). Браузер же — пассивный клиент в том смысле, что он только может отображать страницы, запрошенные пользователем.

Пример аутентификации «пассивного» клиента посредством перенаправления запросов.

Существует несколько стандартов, в точности определяющих протокол взаимодействия между клиентами (активными и пассивными) и IP/SP-приложениями и формат поддерживаемых токенов. Среди наиболее популярных стандартов — OAuth, OpenID Connect, SAML, и WS-Federation. Некоторая информация об этих протоколах — ниже в статье.

Сам токен обычно представляет собой структуру данных, которая содержит информацию, кто сгенерировал токен, кто может быть получателем токена, срок действия, набор сведений о самом пользователе (claims). Кроме того, токен дополнительно подписывается для предотвращения несанкционированных изменений и гарантий подлинности.

При аутентификации с помощью токена SP-приложение должно выполнить следующие проверки:

- Токен был выдан доверенным identity provider приложением (проверка поля issuer).

- Токен предназначается текущему SP-приложению (проверка поля audience).

- Срок действия токена еще не истек (проверка поля expiration date).

- Токен подлинный и не был изменен (проверка подписи).

В случае успешной проверки SP-приложение выполняет авторизацию запроса на основании данных о пользователе, содержащихся в токене.

В специальной программе

Посредством специализированной программы («КриптоАрм», «КриптоПро Office Signature»). Подходит для тех лиц, которые постоянно сталкиваются с ЭЦП.

Для проверки необходимо:

- установить программу на компьютер и запустить ее

- в высветившимся на экране окне выберите вкладку «файл», а затем «Проверить подпись»

- далее загрузите документ требующий проверки и нажмите готово

- через несколько секунд появится окно с данными о проверке

Выбранная подпись не авторизована

Обычно ошибка «Выбранная ЭЦП не авторизована» возникает во время попытки входа в личный кабинет на электронных торговых площадках.

Возникает она при использовании нового ключа ЭЦП на торговой площадке без регистрации пользователя или без регистрации нового сертификата. Для авторизации подписи в личном кабинете необходимо:

- Перейти на главную страницу торговой площадки.

- Выбрать раздел «Вход по ЭЦП».

- Выбрать «Авторизация ЭЦП».

- Нажать «Пользователь организации».

- Подтвердить выбор нового ключа ЭЦП».

- В открывшемся окне «Идентификационные данные заполнить все обязательные поля».

- Нажать «Отправить на рассмотрение».

Новая электронная подпись будет авторизована в течение 15-60 минут с момента подачи заявки. На разных торговых площадках могут быть незначительны различия в процессе авторизации: иногда пользователю нужно лишь отправить запрос оператору системы на авторизацию или запустить автоматическую настройку рабочего места.

Для ртс-тендер

Привязка нового сертификата для личного кабинета в системе РТС-Тендер зависит от того имеет ли пользователь учетную запись в Единой Информационной Системе или нет.

Если у участника есть личный кабинет. то нужно выбрать в нем «Добавление нового сертификата». Если личного кабинета нет, то пользователь должен:

- Перейти на главную страницу ЭТП и выбрать раздел «44-ФЗ» /«Участникам».

- Нажать «Добавить пользователя» или «Аккредитация».

- Нажать «Подать запрос на добавление нового пользователя».

- Заполнить форму заявки на добавление. где из списка закрытых ключей ЭЦП выбирают новый.

- Проверить указанный данные.

- Нажать «Отправить» и подписать заявку новой ЭЦП.

При правильном заполнении данный заявка будет утверждена через 20-40 минут. Если после всех действий ЭЦП не работает, то лучше обратиться в службу технической поддержки.

Работа с электронной подписью обычно не вызывает затруднений, а все возникающие ошибки можно устранить самостоятельно. Часть проблем решается переустановкой программного обеспечения КриптоПро и обновлением списка сертификатов. А часть — повторной регистрацией сертификата ЭЦП в информационной или торговой системе, а также отправкой запроса на добавление нового пользователя.

Для чего нужна проверка сертификата эцп

Обязательная проверка сертификата ЭЦП необходима в случае, когда нужно:

- Удостовериться в подлинности полученного электронного ключа

- Определить аутентичность подписи отправителя документа

- Убедиться в отсутствии повреждений документа в случае взлома и искажения информации в нем

- Представить как доказательство, если субъект в спорной ситуации отказывается от своей подписи

- Удостовериться в том, что лицо поставило электронную подпись не случайно

- Убедиться в актуальности действия сертификата ЭЦП

Проверка сертификата — это одна из возможностей уберечь себя от мошенников. При возникновении сомнений в подлинности ЭЦП и сертификата можно проверить аутентичность тремя вариантами.

Не поддерживается алгоритм сертификата эцп

При подписании документов и во время отправления отчетности иногда возникает ошибка «Алгоритм ключа сертификата не поддерживается». Исправить ее можно переустановкой КриптоПро CSP и проверкой совместимости ПО с компонентами Microsoft.

Также нужно проверить хранилище сертификатов на предмет наличия там закрытого ключа ЭЦП. Если проблема повторяется, то можно установить КриптоПро.nет и sdk версии 1.0.48668.1 или выше. Если переустановка криптопровайдера не помогает и одновременно возникает ошибка ОС «Неустранимая ошибка при инициализации исправлений», то необходима полная переустановка операционной системы.

Нет действующих сертификатов в госуслугах – «тяжёлые» случаи.

Если все вышеуказанные манипуляции не привели к «счастливому концу», остаётся лишь два варианта – просрочка сертификата или мелкие баги в браузере. Сначала разберёмся с первым – это кажется очевидным проколом, но до него додумываются отнюдь не все при возникновении проблем.

- Вспоминаем или узнаём, в какой компании получали ЭПЦ.

- Звоним соответствующей организации для уточнения вопроса.

Всё просто? Так и есть – просто люди привыкли искать во всём подвох. Скорее всего, у вас просто закончился срок действия сертификата или же у компании, которая его предоставила, возникли временные трудности.

Со вторым вариантом всё ненамного сложнее – нужно лишь чётко и правильно выполнить простые инструкции:

- Заходим в настройки браузера (три точки в правом верхнем углу, выбираем из списка).

- Прокручиваем открывшееся окно до конца и открываем пункт «Дополнительные настройки».

- Ищем раздел «Личные данные», где заходим в пункт «Настройки контента».

- Открываем «Файлы Cookie» и вводим ссылку на сайт в соответствующем окне.

- Соглашайтесь со всеми сохранениями нажатием «Готово».

Важно – убедитесь, что напротив введённой ссылки будет стоять отметка «Разрешить» («Allow»). Также убедитесь, что сайт внесен в список доверенных.

В редких случаях, приходится полностью переустанавливать соответствующие программы на ПК и вновь прописывать все пути к папкам с сертификатами. Надеемся, что эта статья была полезной для вас – пользуйтесь современными решениями бизнеса с удовольствием!

Ошибка создания объекта сервером программирования объектов подписи

При подписании документов или при формировании запросов в разных информационных системах может возникнуть ошибка «Невозможно создание объекта сервером программирования объектов ЭЦП».

Решить проблему можно переустановкой КриптоПро или обновлением плагина для Криптопро. Если после переустановки ПО ошибка повторяется, то нужно зарегистрировать библиотеку capicom.

Для этого нужно:

Решение на стадии старта

Одной из причин такого неприятного поворота может стать регистрационная ошибка. Стоит кратко разобрать последовательность действий для правильного начала:

Стоит отметить, что здесь ошибиться трудно – система выявляет недостаточное количество цифр или букв в той или иной графе, указывая на возможную ошибку. Но всё равно стоит перепроверить несколько раз. Подтвердить аккаунт можно несколькими способами (они иногда меняются) – уточняйте на сайте в соответствующей вкладке. Проблем с данными не возникало? Идём дальше.

Сертификат подписи не зарегистрирован

При работе на электронных торговых площадках (ЭТП) иногда возникает ошибка «сертификат ЭЦП не зарегистрирован». Обычно это происходит при попытке входа с новой ЭЦП в личный кабинет, но может быть также результатом системного сбоя. Процесс регистрации зависит от типа используемой площадки.

Стандарт saml

Стандарт Security Assertion Markup Language (SAML) описывает способы взаимодействия и протоколы между identity provider и service provider для обмена данными аутентификации и авторизации посредством токенов. Изначально версии 1.0 и 1.1 были выпущены в 2002 – 2003 гг., в то время как версия 2.0, значительно расширяющая стандарт и обратно несовместимая, опубликована в 2005 г.

Этот основополагающий стандарт — достаточно сложный и поддерживает много различных сценариев интеграции систем. Основные «строительные блоки» стандарта:

Стандарты oauth и openid connect

В отличие от SAML и WS-Federation, стандарт OAuth (Open Authorization) не описывает протокол аутентификации пользователя. Вместо этого он определяет механизм получения доступа одного приложения к другому от имени пользователя. Однако существуют схемы, позволяющие осуществить аутентификацию пользователя на базе этого стандарта (об этом — ниже).

Первая версия стандарта разрабатывалась в 2007 – 2022 гг., а текущая версия 2.0 опубликована в 2022 г. Версия 2.0 значительно расширяет и в то же время упрощает стандарт, но обратно несовместима с версией 1.0. Сейчас OAuth 2.0 очень популярен и используется повсеместно для предоставления делегированного доступа и третье-сторонней аутентификации пользователей.

Чтобы лучше понять сам стандарт, рассмотрим пример веб-приложения, которое помогает пользователям планировать путешествия. Как часть функциональности оно умеет анализировать почту пользователей на наличие писем с подтверждениями бронирований и автоматически включать их в планируемый маршрут. Возникает вопрос, как это веб-приложение может безопасно получить доступ к почте пользователей, например, к Gmail?

> Попросить пользователя указать данные своей учетной записи? — плохой вариант.> Попросить пользователя создать ключ доступа? — возможно, но весьма сложно.

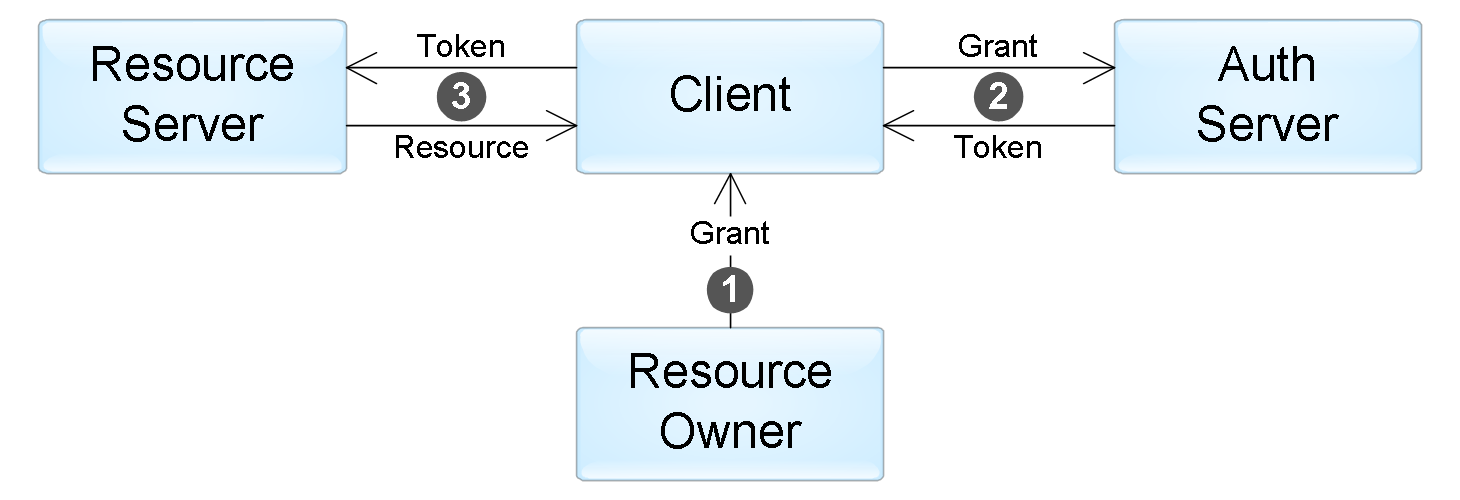

Как раз эту проблему и позволяет решить стандарт OAuth: он описывает, как приложение путешествий (client) может получить доступ к почте пользователя (resource server) с разрешения пользователя (resource owner). В общем виде весь процесс состоит из нескольких шагов:

- Пользователь (resource owner) дает разрешение приложению (client) на доступ к определенному ресурсу в виде гранта. Что такое грант, рассмотрим чуть ниже.

- Приложение обращается к серверу авторизации и получает токен доступа к ресурсу в обмен на свой грант. В нашем примере сервер авторизации — Google. При вызове приложение дополнительно аутентифицируется при помощи ключа доступа, выданным ему при предварительной регистрации.

- Приложение использует этот токен для получения требуемых данных от сервера ресурсов (в нашем случае — сервис Gmail).

Взаимодействие компонентов в стандарте OAuth.

Стандарт описывает четыре вида грантов, которые определяют возможные сценарии применения:

Стандарты ws-trust и ws-federation

WS-Trust и WS-Federation входят в группу стандартов WS-*, описывающих SOAP/XML-веб сервисы. Эти стандарты разрабатываются группой компаний, куда входят Microsoft, IBM, VeriSign и другие. Наряду с SAML, эти стандарты достаточно сложные, используются преимущественно в корпоративных сценариях.

Стандарт WS-Trust описывает интерфейс сервиса авторизации, именуемого Secure Token Service (STS). Этот сервис работает по протоколу SOAP и поддерживает создание, обновление и аннулирование токенов. При этом стандарт допускает использование токенов различного формата, однако на практике в основном используются SAML-токены.

Стандарт WS-Federation касается механизмов взаимодействия сервисов между компаниями, в частности, протоколов обмена токенов. При этом WS-Federation расширяет функции и интерфейс сервиса STS, описанного в стандарте WS-Trust. Среди прочего, стандарт WS-Federation определяет:

Можно сказать, что WS-Federation позволяет решить те же задачи, что и SAML, однако их подходы и реализация в некоторой степени отличаются.

Сторонние сервисы

Проверка с помощью сторонних онлайн-сервисов («Контур.Крипто», «КриптоПро DSS»). Порядок осуществления проверки аналогичен двум вышеописанным вариантам.

Установка корневых сертификатов

Правой кнопкой мыши нажать по файлу и выбрать пункт Установить сертификат

Выбрать область установки сертификата (рекомендуется выбирать Локальный компьютер, так сертификат будет работать для всех пользователей в системе).

Выбрать хранилище сертификатов Доверенные центры корневой сертификации, наждать ОК, Далее, Готово.

Проделать эти операции для каждого из сертификатов.

Форматы токенов

Существует несколько распространенных форматов токенов для веб-приложений:

Через сайт госуслуги

Для этого нужно:

Электронная подпись невалидна

Ошибка «Электронная подпись документа невалидна» чаще возникает при работе в системах 1С. Обычно связана проблема с тем, что на ПК не установлен корневой сертификат (КС) Удостоверяющего центра. Это может быть по следующим причинам:

- не установлен в соответствующую папку сертификат головного удостоверяющего центра минкомсвязи;

- не установлен в соответствующую папку корневой сертификат удостоверяющего центра, изготовившего ЭЦП.

Для устранения ошибки нужно открыть документ и проверить ЭЦП, которая обозначена красным.

Далее двойным кликом мышки нужно открыть сертификат и сохранить его на рабочем столе или в любом удобном месте на ПК.

Затем сохраненный сертификат открывают и выбирают вкладку «Путь сертификации».

Для установки сертификата нужно лишь открыть его и установить.

Если не открывается цепочка сертификатов, то нужно перейти во вкладку «Состав» и «Доступ к информации о центре сертификации».

Затем пользователь выделяет и копирует одну из ссылок, имеющих в окончании .cer/.crt, после чего вставляет ссылку в адресную строку используемого браузера и начинает скачивание КС.

После скачивания КС открывают и нажимают «Установить сертификат».

Местом хранилища назначают «Доверенные корневые центры сертификации».

Следующий шаг — подтверждение установки КС.

Затем пользователь возвращается в рабочее окно 1С и нажимает на подпись-статус «ЭЦП не верна». В открывшемся меню нужно выбрать «Проверить ЭЦП».

Если установка прошла без ошибок, то статус изменится на «ЭЦП верна».

Эцп попала в список отозванных

Ошибка «Ваш сертификат ключа подписи включен в список отозванных» может возникать из-за закончившегося срока действия сертификата или из-за необходимости обновить список сертификатов на ПК.

Если срок действия ЭЦП еще не истек. то нужно:

Эцп поставлено сертификатом без заключенного соглашения

Ошибка «ЭЦП проставлено сертификатом, на который нет заключенного соглашения» часто возникает при обращении в Пенсионный фонд. При возникновении ошибки нужно проверить, заключено ли пользовательское соглашение об электронном документообороте по телекоммуникационным каналам связи между организацией и Пенсионным фондом.

Если соглашения нет, то его необходимо заключить в письменной форме. Если соглашение было заключено ранее, то нужно проверить соответствие ФИО, указанное в соглашении, с ФИО в сертификате ключа ЭЦП. Если данные не менялись, то нужно дождаться квитанции о приеме, которая приходит в течение 4 рабочих дней после отправки отчета об ошибке.

Если реквизиты были изменены, то необходимо предоставить в отделение Пенсионного фонда приказ, наделяющий правом подписи сотрудника указанного в новом сертификате.

Заключение

В этой статье мы рассмотрели различные методы аутентификации в веб-приложениях. Ниже — таблица, которая резюмирует описанные способы и протоколы:

Вход в личный кабинет

Вход в личный кабинет