Конфигурация vpn-сервера

Откроем Диспетчер серверов и щелкнем по ссылке Добавить роли и компоненты.

Выберем роль Удаленный доступ.

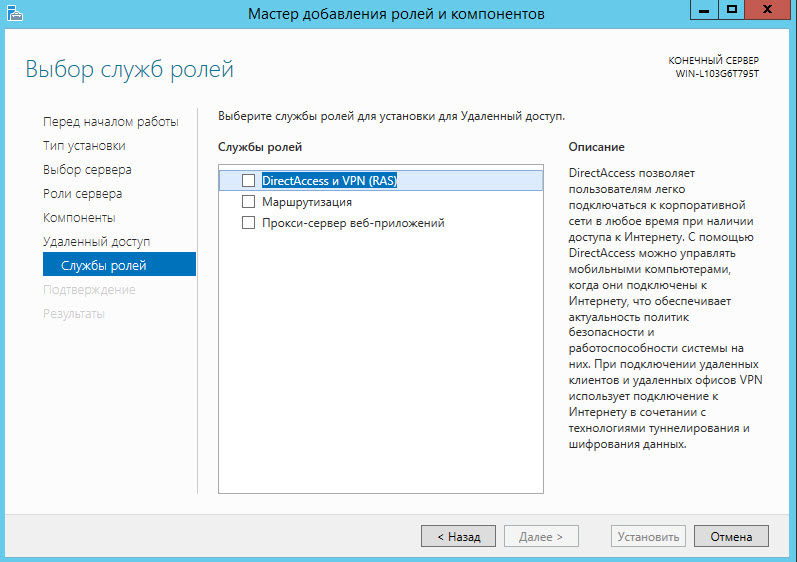

Выберем службу ролей DirectAccess и VPN (RAS).

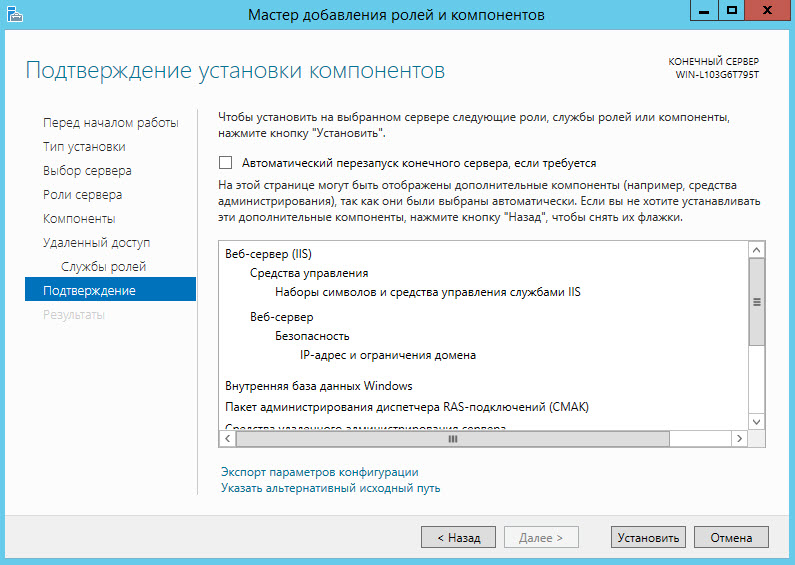

Нажмем на кнопку [Установить]. В результате запустится процесс установки роли удаленного доступа.

В окне мастера начальной настройки удаленного доступа выберем Развернуть только VPN.

После этого добавим сервер. В окне Маршрутизация и удаленный доступ выберем пункт меню Действие и подпункт Добавить сервер. Далее подтвердим добавление.

Щелкнем по названию добавленного сервера правой кнопкой мыши и выберем Настроить и включить маршрутизацию и удаленный доступ.

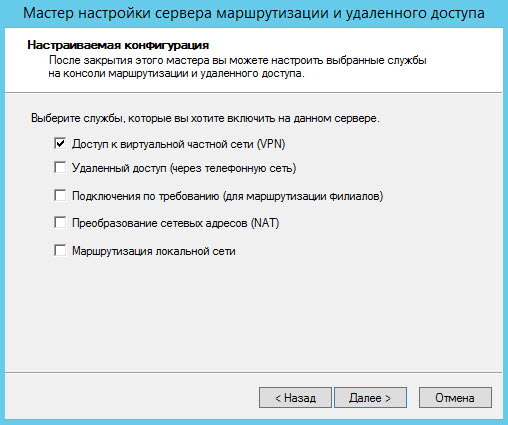

Выберем пункт Особая конфигурация.

В качестве настраиваемой конфигурации укажем Доступ к виртуальной частной сети (VPN).

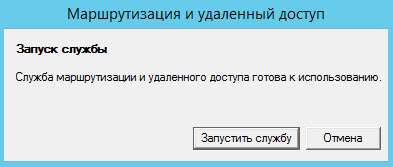

Запустим службу, для этого нажмем на кнопку [Запустить службу].

Сервер почти готов.

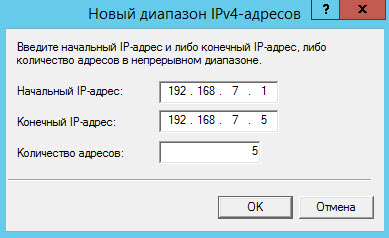

Для примера мы используем самый простой и очевидный способ — зададим статистический пул адресов для 5 пользователей.

Откроем свойства добавленного сервера.

Выберем пункт Статистический пул адресов и нажмем на кнопку [Добавить].

В окне Новый диапазон IPv4-адресов укажем начальный и конечный IP-адрес.

Нажмем на кнопку [Применить]

Роль удаленного доступа сконфигурирована, теперь откроем порты в брандмауэре.

Заключение первой части

В этой статье мы постарались дать теоретический и терминологический фундамент, который понадобится нам создании работающего решения в следующих статьях.

Stay tuned.

Минимальная реализация интеграция Identity Server в ваше приложение выглядит так:

public void Configuration(IAppBuilder app)

{

var factory = new IdentityServerServiceFactory();

factory.UseInMemoryClients(Clients.Get())

.UseInMemoryScopes(Scopes.Get())

.UseInMemoryUsers(Users.Get());

var options = new IdentityServerOptions

{

SiteName = Constants.IdentityServerName,

SigningCertificate = Certificate.Get(),

Factory = factory,

};

app.UseIdentityServer(options);

}

Минимальная реализация интеграции веб-клиента с Identity Server:

public void Configuration(IAppBuilder app)

{

app.UseCookieAuthentication(new CookieAuthenticationOptions

{

AuthenticationType = "Cookies"

});

app.UseOpenIdConnectAuthentication(new OpenIdConnectAuthenticationOptions

{

ClientId = Constants.ClientName,

Authority = Constants.IdentityServerAddress,

RedirectUri = Constants.ClientReturnUrl,

ResponseType = "id_token",

Scope = "openid email",

SignInAsAuthenticationType = "Cookies",

});

}

Минимальная реализация интеграции веб-API с Identity Server:

public void Configuration(IAppBuilder app)

{

app.UseIdentityServerBearerTokenAuthentication(

new IdentityServerBearerTokenAuthenticationOptions

{

Authority = Constants.IdentityServerAddress,

RequiredScopes = new[] { "write" },

ValidationMode = ValidationMode.Local,

// credentials for the introspection endpoint

ClientId = "write",

ClientSecret = "secret"

});

app.UseWebApi(WebApiConfig.Register());

}

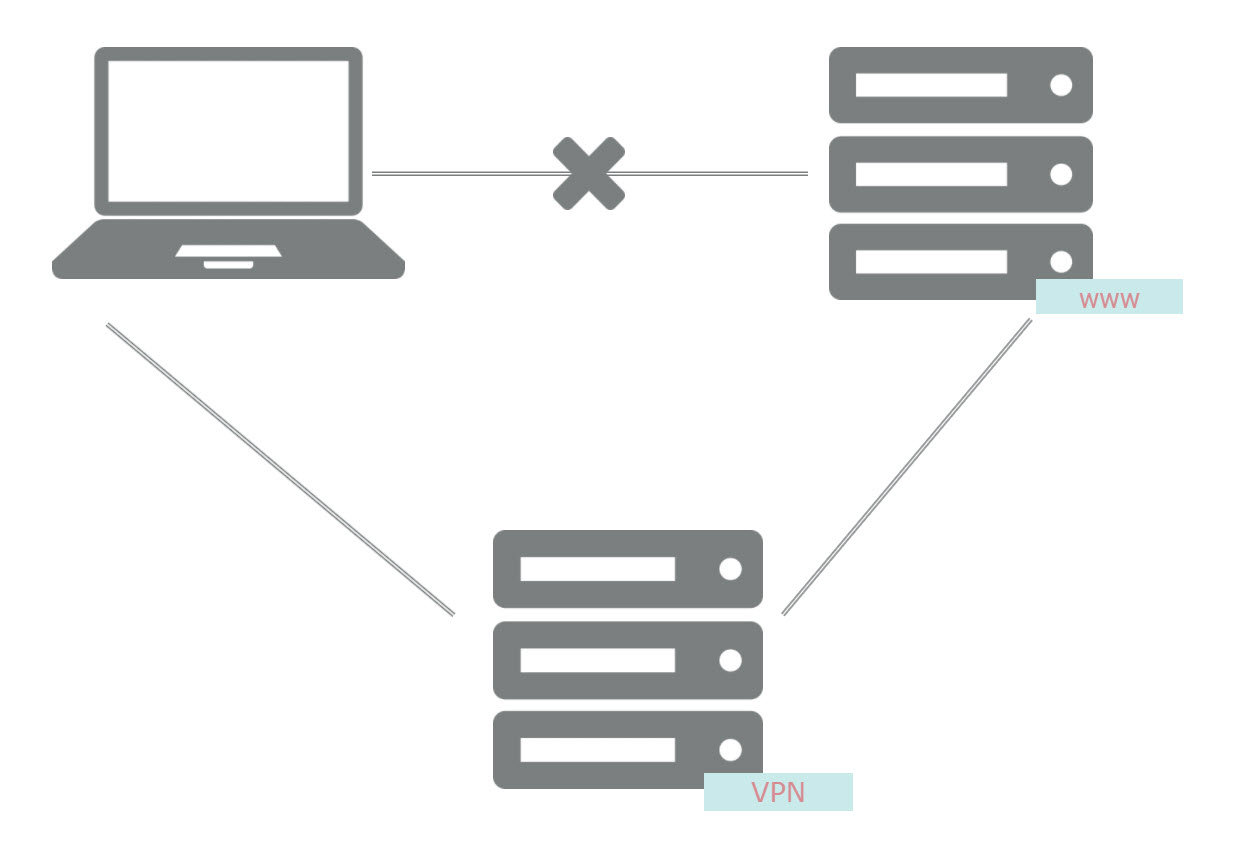

Зачем нужен vpn?

VPN-подключение обеспечивает более безопасное соединение с корпоративной сетью и Интернетом.

Сферы применения VPN:

Сетевая инфраструктура вашей компании может быть подготовлена к использованию VPN с помощью программного или аппаратного обеспечения.

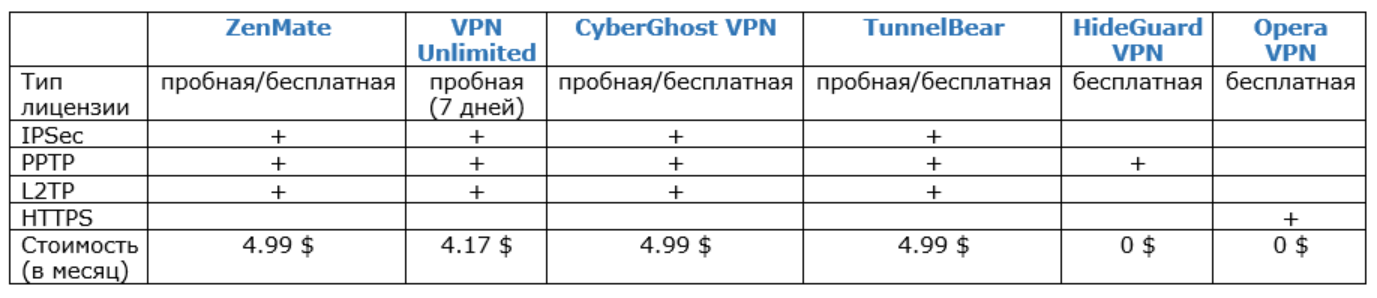

Существует большое количество платных и бесплатных сервисов VPN.

Такие сервисы в основном работают на 4 протоколах:

- IPSec, функционирующий в транспортном и туннельном режимах. Шифрование сообщений в пакете данных с помощью транспортного режима называется полезной нагрузкой, а зашифровка всего пакета — туннелированием.

- PPTP — это туннельный протокол «точка-точка», использующий туннельный метод, в котором данные сохраняются в виде PPP-пакетов. Они, в свою очередь, помещаются в IP-пакеты и передаются до места назначения.

- L2TP — протокол туннелирования второго уровня, работающий на двух основных узлах: концентраторе доступа L2TP (LAC), сетевом сервере L2TP (LNS). LAC представляет собой устройство, которое завершает вызов, в то время, как LNS аутентифицирует PPP-пакеты.

- TLS и SSL — криптографические протоколы, использующие сочетание аутентификации и шифрования для обмена данными между сервером и клиентом.

Также существуют сервисы VPN для корпоративного использования. Один из самых известных — это OpenVPN. Он является безопасным и недорогим сервисом.

Его плюсами являются:

- Безопасность. Использование нескольких криптографических протоколов (HMAC, 3DES, AES, RSA) и 2048-битного ключа позволяют осуществить надежное шифрование всех данных.

- Гибкие возможности OpenVPN позволяют запускать соединение через Proxy/Socks, по различным протоколам и при принудительной блокировке DHCP-протокола, а также сквозь файрволы.

- Поддерживается большинством устройств, в том числе на платформах Apple iOS и Google Android.

Radius-сервер

Зайдем на наш компьютер с Linux и установим RADIUS-сервер. Я брал freeradius, и ставил я его на gentoo. К моему удивлению, в рунете нет материалов, относящихся к настройке Freeradius 2 для наших целей. Все статьи довольно стары, относятся к старым версиям этого програмного обеспечения.

root@localhost ~ # emerge -v freeradius

Все:) RADIUS-сервер уже может работать:) Вы можете проверить это так:

root@localhost ~ # radiusd -fX

Это debug-mode. Вся информация вываливается на консоль. Приступем к его настройке.

Как это водится в Linux, настройка выполняется через конфигурационные файлы. Конфигурационные файлы хранятся в /etc/raddb. Сделаем подготовительные действия — скопируем исходные конфиги, почистим конфигурация от всякого мусора.

root@localhost ~ # cp -r /etc/raddb /etc/raddb.olg

root@localhost ~ # find /etc/raddb -type f -exec file {} ; | grep 'text' | cut -d':' -f1 | xargs sed -i '/^ *t* *#/d;/^$/d'

Далее добавим клиента — точку доступа. Добавляем в файлик /etc/raddb/clients следующие строки:

root@localhost ~ # cat /etc/raddb/clients.conf | sed '/client test-wifi/,/}/!d'

client test-wifi {

ipaddr = 192.168.0.1 #IP адрес точки, которая будет обращаться к радиусу

secret = secret_key #Секретный ключик. Такой же надо будет поставить на Wi-Fi точке.

require_message_authenticator = no #Лучше так, с каким-то D-Linkом у меня не получилось иначе

}

Далее добавляем домен для пользователей. Сделаем дефолтовый.

root@localhost ~ # cat /etc/raddb/proxy.conf | sed '/realm DEFAULT/, /^}/!d'

realm DEFAULT {

type = radius

authhost = LOCAL

acchost = LOCAL

}

Token authentication

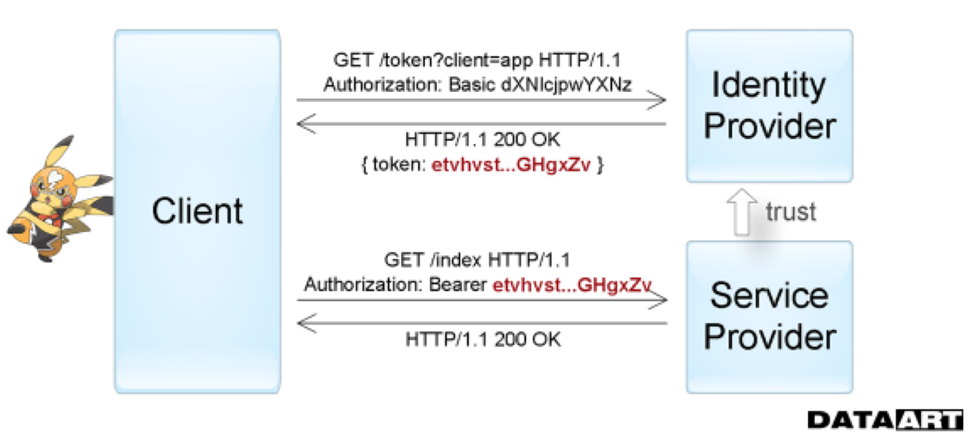

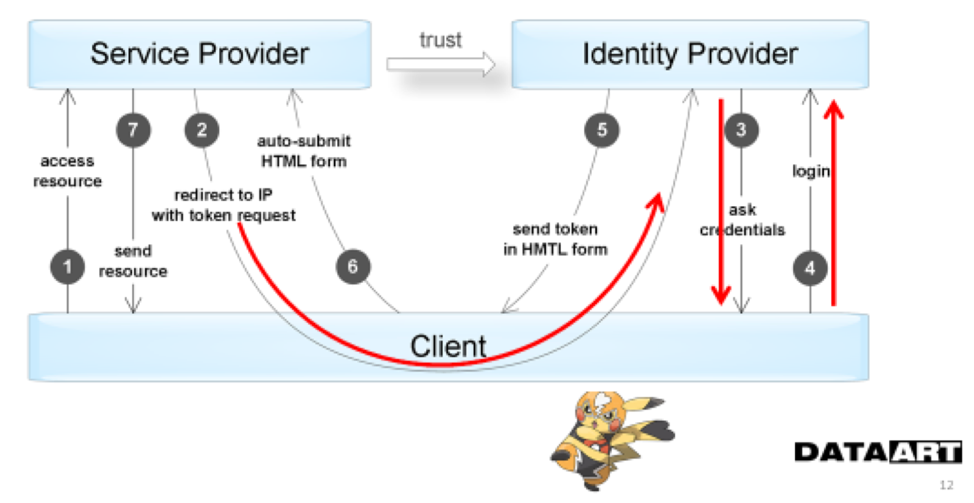

Следующее поколение способов аутентификации представляет Token Based Authentication, который обычно применяется при построении систем Single sign-on (SSO). При его использовании запрашиваемый сервис делегирует функцию проверки достоверности сведений о пользователе другому сервису. Т. е. провайдер услуг доверяет выдачу необходимых для доступа токенов собственно токен-провайдеру (Identity provider).

Это то, что мы видим, например, входя в приложения через аккаунты в социальных сетях. Вне IT самой простой аналогией этого процесса можно назвать использование общегражданского паспорта. Официальный документ как раз является выданным вам токеном — все государственные службы по умолчанию доверяет отделу полиции, который его вручил, и считает паспорт достаточным для вашей аутентификации на протяжении всего срока действии при сохранении его целостности.

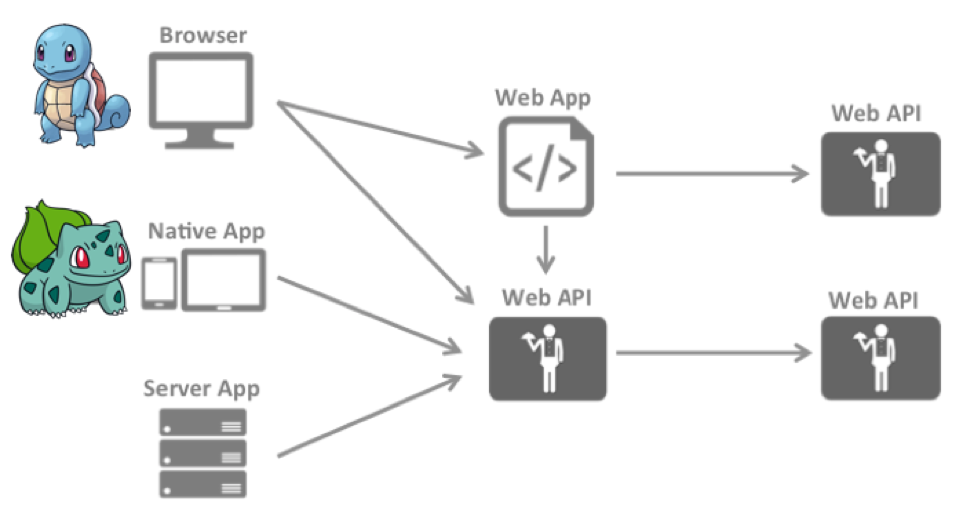

На схеме хорошо видно, как и в какой последовательности приложения обмениваются информацией при использовании аутентификацией по токенам.

На следующей схеме дополнительно отражены те этапы взаимодействия, в которых пользователь принимает непосредственное участие. Этот момент и является недостатком подобной схемы — нам всегда нужен пользователь, чтобы получить доступ к ресурсу.

Краткосрочный токен доступа с долгоживущим токеном обновления

Особенности:

- Если пользователь добровольно выходит из системы, токены доступа и обновлений аннулируются и удаляются на фронтенде.

- Токен авторизации (токен обновления) постоянно открыт в двух пространствах для атаки — фронтенде и бэкенде — и время от времени открыт во время передачи.

- В случае кражи злоумышленник будет иметь несанкционированный доступ в течение короткого периода времени (до истечения срока действия токена).

- Злоумышленник может использовать украденный токен обновления, чтобы получить новые токены доступа и пользоваться несанкционированным доступом к учётной записи жертвы долгое время.

- Кража токена может быть обнаружена только с помощью эвристических алгоритмов или если пользователь уведомит поставщика услуг.

- Токены доступа не нужно отзывать, поскольку они недолговечны. При необходимости токены доступа Opaque и токены обновления можно легко отозвать, удалив их из базы данных.

Обнаружить кражу можно при определённых сценариях и реализациях. Например, в одной из реализаций предыдущие токены доступа будут немедленно аннулированы при создании нового токена. Это позволяет системе распознать кражу, когда злоумышленник и жертва находятся в сети одновременно.

Если злоумышленник использует токен обновления, токен доступа жертвы будет аннулирован, что заставит жертву запросить новый токен доступа. Это приведёт к другому запросу от злоумышленника и так далее. Если бэкенд обнаруживает короткие интервальные запросы на новые токены, можно сделать вывод, что произошла кража.

: сбрасываем все подключения

Если вы уже подключались к сети Wi-Fi, но при очередном соединении телефон выдает ошибку аутентификации, то возможно проблема закралась в сбое сетевых настроек. Как правило, они выстраиваются автоматически при подключении. И вам как пользователю в сетевых настройках телефона ничего не нужно менять. Но чтобы соединение произошло без ошибок, нужно переподключиться.

Для этого достаточно перезагрузить телефон. При включении Android заново будет подключаться к сети Wi-Fi и ошибки, возможно, удастся избежать.

Другой вариант активизировать переподключение к сети – это установка режима «В самолете». В режиме полета все подключения деактивируется, но, когда вы вновь вернетесь в обычный режим, телефон автоматически будет пытаться обновить подключение к сети Wi-Fi. Как правило, быстрый доступ к «Авиарежиму» есть в панели уведомлений. Смахните экран от верхнего края вниз, чтобы раскрыть все доступные функции, а затем включите полетный режим. Не отключайте его минимум в течение 30 секунд, чтобы телефон успел сбросить соединение с сетью.

Доступ к базе данных/файловой системе

Если злоумышленнику удастся получить доступ к БД/ФС с помощью атаки на базу данных или фактического доступа к серверу, он может получить текущие активные токены авторизации или закрытый ключ JWT/SSL. Кража этих ключей потенциально даже хуже, чем украденные пароли, так как это позволит легко перехватывать сессии, что приведёт к серьёзным последствиям для безопасности.

Чтобы контролировать риск несанкционированного доступа к базе данных или файловой системе, можно сделать следующее:

- Сохраняйте в базе данных только хэшированные версии токенов обновления или доступа, чтобы злоумышленник не смог захватить любую сессию в реальном времени. Эта рекомендация применима ко всем реализациям, описанным выше.

- При использовании JWT вы вынуждены хранить закрытый ключ на сервере, что может привести к краже. Злоумышленник сможет перехватить как текущие, так и будущие сеансы. Чтобы ограничить ущерб, необходимо изменить закрытый ключ, используемый для подписи JWT, и немедленно аннулировать все текущие JWT. Изменение личного ключа не повлияет на взаимодействие с пользователем, поскольку токен обновления будет использоваться для создания JWT, подписанного с новым закрытым ключом.

Почему безопасность сессий важна?

В любой системе типа «клиент-сервер» неправильная защита приведёт к уязвимости учётных записей для НСД. OWASP (ведущий орган по безопасности) считает неправильно реализованную авторизацию/аутентификацию вторым по величине риском для безопасности приложений. Несколько известных прецедентов хорошо показывают всю серьёзность вопроса:

Правильно реализовать управление сессиями пользователей сложно, это отнимает много времени и средств. По словам партнёра a16z и бывшего главы безопасности Box, организация аутентификации и авторизации стоит на первом месте по расходам в бюджетах организаций.

Кратко-/среднесрочный токен для получения нового токена доступа

Новый токен доступа может использоваться на фронтенде, даже если срок действия предыдущего токена не истёк. Если пользователь добровольно выходит из системы, токен доступа на бэкенде аннулируется и удаляется на фронтенде. С большой вероятностью пользователя выкинет из системы, если токен доступа будет недолговечным.

Особенности:

- Токен авторизации постоянно открыт в трёх пространствах для атаки — фронтенде, бэкенде и во время передачи.

- Для поддержания несанкционированного доступа злоумышленник должен постоянно обновлять свой токен.

- Чтобы оставаться в системе, и злоумышленник, и жертва должны запросить у сервера новый токен доступа пока действует текущий (украденный) токен. Оба будут делать это, используя один и тот же токен доступа, поэтому если он используется для запроса дважды, то система может определить, что произошла кража (зависит от реализации фронтенда).

- Сокращённый срок действия токена доступа позволит быстрее обнаружить кражу, но может также ухудшить пользовательский опыт из-за повторяющихся выходов из системы.

- Если обнаружена кража, маркер доступа необходимо отозвать. В случае с JWT может быть сложно остановить атаку.

Обнаружение кражи аутентификационных токенов

Предотвращение — это первая линия защиты: должны быть приняты все возможные меры, чтобы снизить шанс воровства. Однако аутентификационные токены относительно часто подвержены краже из-за того, что передаются ненадёжной стороне (интерфейсу приложения), поэтому обнаружение кражи играет важную роль в безопасности.

Существующие методы обнаружения основаны на эвристических алгоритмах вроде отслеживания внезапных изменений IP-адресов и следов браузера (или мобильного устройства), а также маркировка «необычного поведения пользователя». К несчастью, эти методы могут быть неточными, их легко подделать и сложно реализовать. Однако есть надёжный способ интегрировать обнаружение кражи в поток управления сеансом.

Когда уязвимости сессий публично раскрываются, компании могут заявлять, что нет никаких признаков использования уязвимости. Но они не упоминают, насколько обширно их система способна обнаруживать кражу токенов.

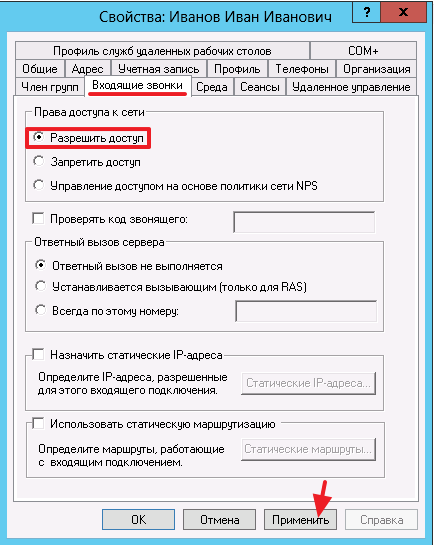

Настройка доступа для конкретного пользователя

Откройте Диспетчер серверов, выберите пункт Средства и подпункт Пользователи и компьютеры Active Directory.

Найдите имя необходимого пользователя, зайдите в его Свойства, на вкладке Входящие звонки выберите настройку Разрешить доступ. Нажмите на кнопку [Применить].

И напоследок проверим разрешен ли удаленный доступ в свойствах системы.

Для этого откроем свойства системы, выберем пункт Настройка удаленного доступа и установим переключатель Разрешить удаленные подключения к этому компьютеру.

Вот и все, настройка сервера на этом завершена. Теперь настроим VPN-соединение на компьютере, который будет использоваться для удаленного доступа.

Что такое аутентификация?

На процессах аутентификации и авторизации основано разделения прав доступа, без которого не обходится ни одно более или менее серьезное приложение. Поэтому понимать, как они происходили раньше и происходят теперь, очень важно, но, прежде чем углубиться в описание технологии, давайте разберемся с ключевыми терминами.

Идентификация — процесс определения, что за человек перед нами. Аутентификация — процесс подтверждения, что этот человек именно тот, за кого себя выдает. Авторизация — процесс принятия решения о том, что именно этой аутентифицированной персоне разрешается делать.

В ходе аутентификации мы удостоверяемся, что человек, который к нам пришел, обладает доказательствами, подтверждающими личность. В этой статье речь в основном пойдет как раз об аутентификации.

Подключение аутентификации в wi-fi

Бизнесменам настоятельно рекомендуется получать весь комплекс услуг от единственного оператора, это выгоднее и быстрее. Речь идет о предоставлении непосредственно Интернета, сетевого оборудования и программного обеспечения.

Как авторизоваться в беспроводной общественной сети через социальные сети

Для заключения договора человеку необходимо обратиться в ближайший центр обслуживания. С собой необходимо иметь:

Аутентификация в общественной сети через сайт Госуслуг

Если дома пользователь принципиально хочет оставить сеть открытой, он может это сделать, и никакая авторизация не требуется. Для организации беспроводной сети используются мощные роутеры от ведущих производителей Mikrotik, TP-Link и т. д. После выбора оборудования нужно решить вопрос со способом авторизации. Если это проигнорировать, то можно заработать штраф.

Источник

Можно ли организовать vpn подключения без использования сторонних программ?

Иногда нет смысла использовать сторонние сервисы, если аналогичные возможности встроены в операционную систему.

Мы хотим продемонстрировать, как настроить безопасное VPN-подключение по протоколу SSTP, используя стандартные возможности Windows.

Защита VPN-соединения в таком случае выполняется посредством механизмов шифрования трафика с помощью цифрового сертификата (SSL), предоставляемого со стороны VPN-сервера. Программное обеспечение клиентской операционной системы в процессе установки VPN-соединения выполняет проверку сертификата VPN-сервера, в частности, проверяет не отозван ли сертификат сервера, а также проверяется стоит ли доверять корневому сертификату Центра сертификации, выдавшего сертификат для VPN-сервера.

Насущные проблемы

Люди будут упоминать такие вещи как прокси, динамические IP и другие вещи. Сейчас мы разберем их.

1) Динамические IPКак известно, если IP изменяется, то нарушается соединение с сервером. Оно просто сбрасывается. Нужно снова повторять процедуру авторизации. Вполне реально сделать повторное подключение не заметным для пользователя, реализовав на клиенте повторное подключение и повторно выяснить внешний IP. Так мы будем уверены в том, что клиент сможет без препятствий соединиться с сервером по новой.

2) ПроксиК счастью, прокси никак не смогут нарушить нормальную работу клиента. Если клиент будет пользоваться открытыми проксями, то он подвергает себя опасности перехвата авторизации и будет сам себе злым Буратино.

Хотелось бы, чтоб пользователи хабра добавили сюда еще свои вопросы или проблемы, которые могут возникнуть.

Что такое аутентификация и как она происходит?

Под термином «аутентификация» подразумевается сверка подлинности, осуществляемая всегда при подключении устройства к роутеру. Каждый раз, подключая планшет или телефон к маршрутизатору, пользователь наблюдает процесс сверки. Обычно он не занимает много времени. Пароль, вписанный на роутере, сопоставляется с кодом на принимающем устройстве.

Аутентификация не осуществляется, если пользователь перевел на маршрутизаторе сеть в статус незащищенной. То есть сверка паролей – метод защиты Wi-Fi-трафика от посторонних лиц.

Когда аутентификация проведена, доступ к трафику имеет только пользователь, знающий пароль.

Осуществляется процедура следующим образом:

Если пароли не соответствуют, пользователь видит на экране принимающего устройства сообщение о том, что аутентификация прошла неудачно, соединение с интернетом не состоялось.

Факторы угроз

Удаленное рабочее место пользователя порождает, в сравнении с локальным офисным рабочим местом, три дополнительных фактора угроз:

- Удаленный пользователь находится вне зоны физического контроля организации. Требуется доказательство того, что к корпоративному ресурсу подключается именно сотрудник компании, а не злоумышленник.

- Данные удаленного пользователя распространяются по каналам, которые находятся вне зоны контроля организации. Эти данные подвержены перехвату, несанкционированному изменению и «подмешиванию» постороннего трафика.

- Для удаленного рабочего места сама компания не может обеспечить физическую безопасность. Также используемый компьютер может не соответствовать требованиям по конфигурации

Поэтому при организации удаленного доступа должны соблюдаться три основных принципа информационной безопасности:

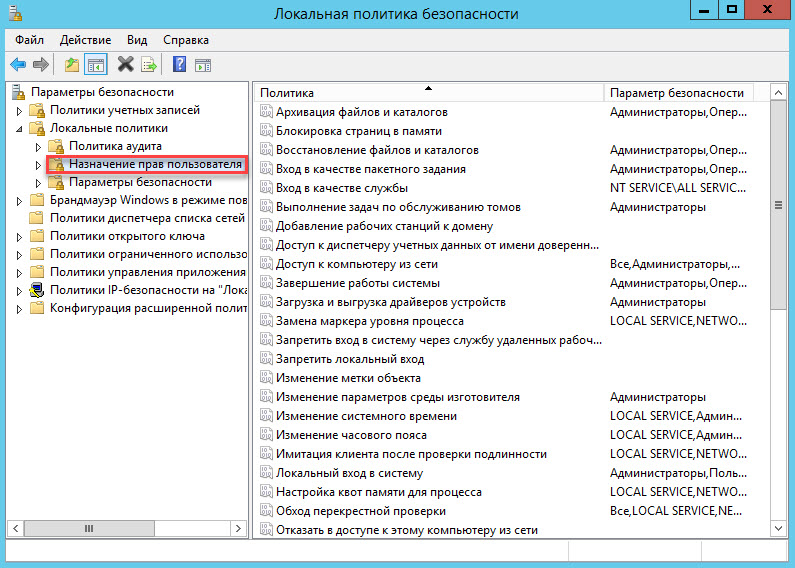

Настройка локальной политики безопасности

Откроем список локальных политик безопасности и выберем пункт Назначение прав пользователя.

Выберите политику Разрешить вход в систему через службу удаленных рабочих столов.

Нажмите на кнопку [Добавить пользователя или группу].

Найдите имя подразделения Пользователи домена и добавьте его.

Ну и предпоследним шагом будет настройка доступа для конкретных пользователей.

Что такое авторизация wi-fi

У каждого смартфона, планшета и любого современного девайса, способного преобразовывать, принимать и передавать данные, есть уникальный идентификатор, MAC-адрес. Если, например, при посещении общественного места для подключения к беспроводной сети требуется авторизация вай-фай, нужно ввести номер мобильного телефона в соответствующую форму. Система свяжет номер телефона с MAC-адресом мобильного устройства и откроет доступ к Сети.

Логотип удаленной точки доступа (Wi-Fi)

Обратите внимание! С одного номера мобильного телефона можно в Сети авторизоваться с нескольких устройств: планшета, смартфона, ПК.

Не имеет значения, услугами какого оператора пользуется человек (например, «Ростелеком», МТС, «Билайн», «Мегафон»), СМС-оповещения будут приходить в любом случае.

Способы авторизации

Аутентификация в беспроводной точке доступа может осуществляться по СМС, звонку на бесплатный номер, ваучеру или с использованием данных портала Госуслуг.

Обратите внимание! Некоторые провайдеры предлагают своим клиентам сделать возможной авторизацию через социальные сети, но стоит учитывать, что этот метод не соответствует федеральному законодательству Российской Федерации.

Аутентификация в беспроводной сети по СМС

Существующие способы авторизации и их особенности:

К сведению! Чтобы окупить расходы на бесплатный Интернет, владелец сетевого оборудования может поставить во время пользования Сетью показ рекламы. Чаще всего речь идет о выгодных акциях и предложениях непосредственно самого заведения.

Зачем требуется авторизация в wi-fi сети

Обязательная авторизация в сети Wi-Fi — это не просто прихоть владельцев беспроводной сети, это их правовая обязанность. Были приняты закон и соответствующие постановления.

Правовая база, согласно которой требуется авторизация в общественных беспроводных сетях

Если говорить кратко, любой человек, который предоставляет открытый доступ к своей беспроводной сети, должен производить их авторизацию с использованием номеров мобильных телефонов. Собранные данные должны храниться на сервере не менее 12 месяцев. Такие законы были приняты в целях борьбы с террористами и мошенниками.

Веб-токен json

Каждый JWT содержит конкретную информацию, которая может быть интерпретирована любой стороной, имеющей этот токен. Например, эта информация может содержать идентификатор пользователя, которому она была выдана.

Плюс JWT — это масштабируемость. Бэкенду не нужно выполнять поиск по базе данных для каждого вызова API.

Недостатком является то, что отзыв одного токена по требованию (до истечения срока его действия) может быть затруднён, если не используются методы вроде внесения в чёрный список, которые влияют на масштабируемость решения. Однако можно отменить все токены, изменив ключ подписи.

Область (scope)

Scope — идентификатор ресурса, к которому клиент хочет получить доступ. Список scope посылается в адрес

в составе

По умолчанию все клиенты имеют возможность запрашивать любые области, но это можно (и нужно) ограничивать в конфигурации сервиса выдачи токенов.

Scopes бывают двух видов:

- Identity scopes — это запрос информации о пользователе. Его имя, профиль, пол, фотография, адрес электронной почты и т. д.

- Resource scopes — имена внешних ресурсо (Web APIs), к которым клиент хочет получить доступ.

Одноразовый пароль с текущим временем

Суть одноразовых паролей и так ясна, но мы немного усложним данную систему в связи с распространенной проблемой рассинхронизации времени на сервере и клиенте. Теперь клиент будет запрашивать у сервера текущее время, тем самым открывая сервер, и создавать только временное окно для авторизации.

К примеру, мы запросили у сервера текущее время. Сервер отдал текущее время и открыл возможность авторизироваться в течении 30 секунд (к примеру). Если в этот период времени не пришли авторизационные данные, сервер уже не будет давать права авторизоваться до тех пор, пока у него не запросят новое окно.

Мы убиваем сразу 2х зайцев: рассинхронизацию времени и перехват хэша.

Процессы аутентификации

Так как наши данные при регистрации в каком либо сервисе хранятся в базе данных – то к процессу аутентификации применяются базовые принципы работы с базами данных (далее БД) – это чтение, запись, обновление и удаление данных. При этом, во время каждого из действий с БД проверяется возможность совершения этих действий пользователем.

Регистрация (CREATE) – создание в системе вашей личной учётной записи

Авторизация (READ) – получение доступа к вашей личной учётной записи

Восстановление доступа к учётной записи (UPDATE) – если вы на пример забыли пароль – то его можно сменить, подтвердив свою личность.

Удаление (DELETE) – удаление вашей учётной записи из системы

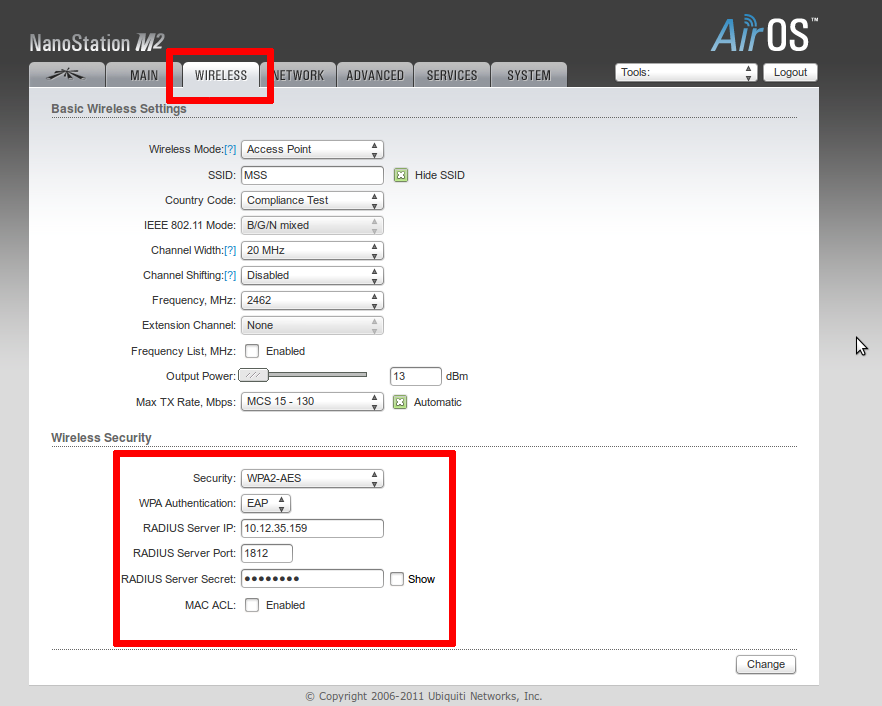

Настройка точки доступа

Главное, чтоб точка поддерживала нужный способ аутентификации. Оно может называться по разному в разных устройствах: WPA-EAP, WPA2 Enterprise и т.д. Во всяком случае выбираем аутентификацию, устанавливаем IP-адрес и порт RADIUS-сервера и ключ, который мы вводили в clients.conf при настройке Freeradius.

Приведу картинку с настроенной точки Ubiquiti. Помечено галкой то, что нужно менять.

Запрос на аутентификацию

Authentication/Token Request — процесс запроса аутентификации.

В зависимости от того какие области (scopes) запрошены, сервис выдачи токенов вернет:

- Только Identity Token, если запрошены только Identity scopes.

- Identity Token и Access Token, если запрошены также и Resources scopes.

- Access Token и Refresh Token, если запрошeн Offline Access.

Более подробно про процесс аутентификации можно прочесть в разделе «

Данные и условия задачи

У нас есть полностью закрытый сервер, работающий на

сокетах/вебсокетах

, и есть клиентское приложение, которое может быть поломано и раскрыто. Нам нельзя упираться в какие-то статичные данные в клиентском приложении (ключи, алгоритмы генерации ключей и другие вещи, которые могут быть спокойно предсказаны обычной расшифровкой клиента).

Для максимальной сложности наш клиент пишется на JavaScript в качестве десктопной программы на node-webkit. Т.е., любой желающий может залезть в исходный код клиента и узнать абсолютно всю нужную ему информацию.

Немного теории

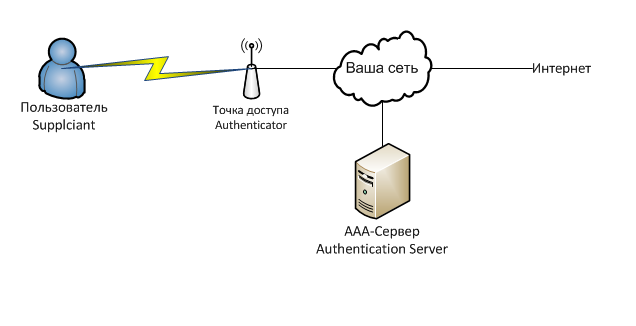

Когда-то давно инженерами IEEE был придуман стандарт 802.1x. Этот стандарт отвечает за возможность авторизации пользователя сразу при подключении к среде передачи данных. Иными словами, если для соединения, например, PPPoE, вы подключаетесь к среде(коммутатору), и уже можете осуществлять передачу данных, авторизация нужна для выхода в интернет.

В случае же 802.1x вы не сможете делать ничего, пока не авторизуетесь. Само конечное устройство вас не допустит. Аналогичная ситуация с Wi-Fi точками доступа. Решение же о допуске вас принимается на внешнем сервере авторизации. Это может быть RADIUS, TACACS, TACACS и т.д.

Долгоживущий токен доступа

Особенности:

- Если пользователь добровольно выходит из системы, токен доступа аннулируется и удаляется на фронтенде.

- Токен авторизации постоянно открыт в трёх пространствах для атаки — фронтенде, бэкенде и во время передачи.

- В случае кражи злоумышленник будет иметь несанкционированный доступ к учётной записи жертвы до истечения срока действия токена, который может составлять недели или месяцы.

- Хищение может быть обнаружено только с помощью эвристических алгоритмов или если пользователь уведомит поставщика услуги.

- Если поток реализован с использованием JWT, токен сложно отозвать. Однако токены Opaque легко могут быть отозваны.

Краткосрочный токен доступа

Особенности:

- Если пользователь добровольно выходит из системы, токен доступа аннулируется и удаляется на фронтенде.

- Здесь нет критических токенов авторизации. Этот метод часто предоставляет учётные данные пользователя во время передачи, что делает их уязвимыми.

- Если токен украден, атакующий сможет наносить урон в течение короткого периода времени.

- Кража токена может быть обнаружена только с помощью эвристических алгоритмов или если пользователь уведомит поставщика услуг.

- Токены доступа не нужно отзывать, поскольку они недолговечны. Однако при необходимости токены доступа Opaque можно отозвать, удалив их из базы данных.

Упрощённое объяснение термина “сессия”

Сессия – это механизм сохранения состояния авторизации пользователя в системе на заданный срок. Сессий одного пользователя может быть много. Примером может служить сессии в социальных сетях – когда вы можете зайти в свой аккаунт социальной сети с нескольких устройств одновременно, без необходимости выходить из учётной записи на другом устройстве.

Для того что бы различать входы с различных устройств – каждой сессии присваивается свой уникальный для каждой авторизации номер (Токен), который хранится в Cookies. Это нужно для того, что бы при выходе (закрытии сессии) с одного из устройств вы не выходили из своей учёной записи во всех остальных устройствах.

Шаг 5: исправляем настройки маршрутизатора

Прежде чем пытаться изменить настройки роутера, попробуйте перезагрузить его. Возможно произошел какой-то сбой, и ошибка исправиться сама при перезагрузке.

Если же это действие не помогло, то вам нужно изменить настройки шифрования в админпанели. Как войти в нее мы уже рассказывали в Шаге №1. Далее шаги будут несколько различаться из-за того, что производители маршрутизаторов разрабатывают для своих продуктов индивидуальный дизайн интерфейса. Но общая схема действий будет выглядеть так:

Источник

Основные проблемы

У злоумышленника будет всего лишь 30 секунд на авторизацию по этому хэшу и из-за того, что мы подсолили наш хэш айпишником, он обязательно должен отправить этот хэш с того же внешнего IP адреса, что очень сильно усложняет ему работу, если он не находится в той же сети с жертвой.

Тут у меня уже вопрос к знающим. Может ли злоумышленник перехватить управление потоком связи на себя, чтобы при этом сервер не заметил подмены клиента?

Как пользователь может авторизоваться по wi-fi

Алгоритм подключения к вай-фаю смартфонов на операционной системе андроид или iOS в общественных местах достаточно прост. При попытках загрузить любую попавшуюся страницу в Интернете на экране гаджета отобразится форма авторизации.

Аутентификация в Wi-Fi сети по звонку

Обратите внимание! К одному номеру в подавляющем большинстве случаев можно привязать несколько устройств. Также есть возможность исправить или заменить номер.

Существуют и другие способы авторизовать вай-фай — через социальные сети с целью сбора информации о своей клиентской базе и через сайт Госуслуг (в метро).

Кратко-/среднесрочный токен доступа, использование которого продлевает срок его действия

Особенности:

- Если пользователь добровольно выходит из системы, токен доступа аннулируется и удаляется на фронтенде.

- Токен авторизации постоянно открыт в трёх пространствах для атаки — фронтенде, бэкенде и во время передачи.

- Пока жертва/злоумышленник активны, злоумышленник сможет поддерживать несанкционированный доступ.

- Кража токена может быть обнаружена только с помощью эвристических алгоритмов или если пользователь уведомит поставщика услуги.

- После обнаружения маркер доступа необходимо отозвать. При использовании JWT может быть сложно остановить атаку.

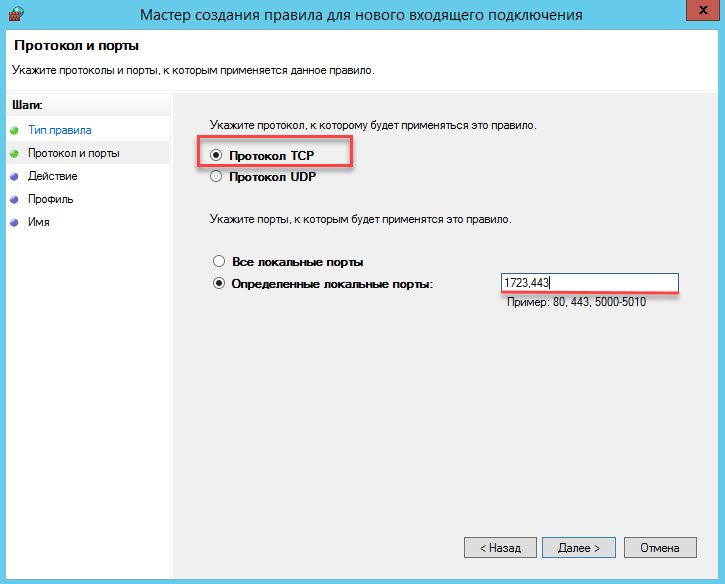

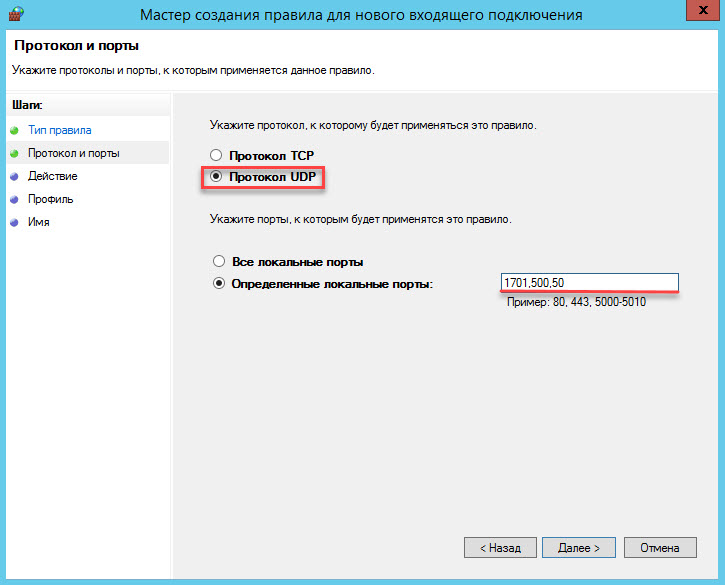

Открытие портов брандмауэра

Для протокола TCP откроем порты 1723 и 443.

Для протокола UDP откроем порты 1701, 500 и 50.

На следующем этапе настроим локальную политику безопасности.

Сброс настроек до заводских

Если ни один из этих способов не помогает, в крайнем случае, верните ваш телефон к заводским настройкам. Найдите «Сброс» в настройках вашего телефона и выберите «Восстановление заводских настроек».

Когда вы нажмете кнопку сброса, все данные, приложения и настройки будут удалены, это устранит все проблемы с подключением телефона к Wi-Fi. Это решительный шаг, поэтому желательно сделать резервную копию вашего устройства, прежде чем сделать сброс настроек.

Источник

Резюмируем

Когда VPN-соединение установлено, весь трафик начинает проходить через VPN-сервер.

Надежность защиты VPN-трафика заключается в том, что даже если злоумышленники каким-либо образом перехватят передаваемые данные, то им все равно не удастся ими воспользоваться, так как данные зашифрованы.

А если установить ещё и специальные приложения для контроля за трафиком и настроить их, то можно будет успешно фильтровать трафик. Например, автоматически проверять его на наличие вирусов.

Надеюсь нам удалось убедить вас, что VPN это просто, доступно, а главное безопасно!

Токен обновления

Refresh Token — токен, по которому STS вернет новый Access Token. В зависимости от режима работы, Refresh Token может быть многоразовым и одноразовым. В случае с одноразовым токеном, при запросе нового Access Token будет также сформирован готовый Refresh Token, который следует использовать при повторном обновлении. Очевидно, что одноразовые токены более безопасны.

Более подробно о составе токенов в разделе «структура токена».

Распространённые атаки на сессии

Токены аутентификации хранятся как в фронтенде, так и в бэкенде, и часто отправляются по сети. Поэтому они уязвимы для нескольких типов атак:

Может показаться, что эти атаки маловероятны, но важно серьёзно относиться к безопасности сессий и применять соответствующие меры. Уязвимость системы основана на совокупной вероятности всех типов атак.

Чтобы обеспечить безопасность токенов, системный архитектор должен не только предотвращать их кражу, но и гарантировать скорейшее обнаружение уже совершённого хищения.

Рассмотрим каждый вид атаки подробнее.

Взгляд сверху

Обычно в системах встречаются разные компоненты: пользователи, работающие через браузер, пользователи, взаимодействующие с сервером через мобильные приложения, и просто серверные приложения, нуждающиеся в принадлежащих вам данных, хранящихся на других серверах, доступ к которым осуществляется через Web API.

Что дальше

В последнем разделе мы собрали собственный небольшой биллинг! Остается для полноты картины привернуть какой-нибудь WEB-интерфейс управления Базой Данных, добавить обязательное изменение пароля раз в месяц по крону. А если еще разориться сертификат и контроллер Wi-Fi точек доступа, то у вас в руках есть полноценная корпоративная беспроводная сеть.

Повторно ввести пароль

Нередко пользователи выбирают сложные символы и постоянно ошибаются, вписывая код доступа. Поэтому стоит выбрать более простой и запоминающийся пароль.

При повторном вводе желательно щелкнуть по значку «Показать пароль» – так вероятность ошибиться будет меньше. Следует различать строчные и прописные буквы, кириллицу и латиницу. Если, к примеру, вместо русской «с» ввести аналогичную английскую букву, то код не будет принят маршрутизатором. В завершение нажимается кнопка «Сохранить», телефон снова начинает подсоединение к роутеру.

Механизм смены пароля

Хоть данное действие и происходит редко, но есть шанс, что новый пароль будет перехвачен именно через его смену. Я долго осматривал данный участок и не смог придумать ничего лучше, чем воспользоваться SSL/TSL соединением для защиты хэша нового пароля.

Можно попробовать сделать механизм смены пароля по СМС. Клиент будет присылать СМС-сообщение на какой-то указанный номер с новым паролем. Если система требует серьезной защиты, то данный механизм можно и использовать.

Подключаем macbook к wi-fi сети в отеле

ШАГ 1 — В верхнем меню нажимаем на — Системные настройки…

ШАГ 2 — Далее выбираем Сеть — Дополнительно… — вкладка DNS.

ШАГ 3 — В окне DNS-серверы должны находится один или несколько цифровых адресов (например 192.168.1.168 или же 62.68.42.2). Удалите эти адреса (возможно для этого прийдется нажать на кнопку « »)

ШАГ 4 — Перейдите на вкладку TCP/IP и нажмите «Запросить адрес DHCP».

Базовая настройка

В этой статье нас будут интересовать в первую очередь WPA2-EAP/TLS способ авторизации.

Практически все современные точки доступа Wi-Fi стоимостью больше 3 тыс. рублей поддерживают нужную нам технологию. Клиентские устройства поддерживают и подавно.

В статье я буду использовать следующее оборудование и програмное обеспечение:

Cookies

Наверное вы часто слышали термин Cookies – это маленький фрагмент данных, которые система (сервер) хранит у пользователя. Каждый раз, когда пользователь открывает сайт – серверу отправляются данные Cookies, которые сервер сохранил у пользователя на устройстве.

Вы можете проектировать свои интерфейсы как с сохранением сессий пользователей, так и без сохранения.

Причины возникновения ошибки аутентификации при подключении wi-fi

В подавляющем большинстве случаев проблема обусловлена неправильно вписанным паролем. Пользователь может ошибиться:

Если пользователь точно уверен, что вписывает верный пароль, но устройство отказывается подключаться к интернету, то следует искать неполадки в роутере. Ошибка может быть связана с:

Источник

Токен доступа

Access Token — информация, что конкретному пользователю разрешается делать. Клиент запрашивает Access Token и затем использует его для доступа к ресурсам (Web APIs). Access Token содержит информацию о клиенте и пользователе, если она присутствует. Важно понимать, что есть такие типы авторизации, при которых пользователь в процессе непосредственно не участвует (подробнее об этом в следующей части)

Что делать если вай фай пишет требуется авторизация

Подключение к Wi-Fi является важной функцией мобильного телефона. Ошибка аутентификации Wi-Fi может произойти по ряду причин. Если у вас возникли проблемы с подключением устройства к беспроводной сети, вы можете попытаться установить успешное соединение.

Ошибка аутентификации возникает при сбое между маршрутизатором и устройством. Ниже приведены некоторые способы, которые можно использовать для исправления ошибки аутентификации Wi-Fi на Android.

Терминология

Вообще авторизация пользователя на точке может быть следующих видов:

А теперь рассмотрим варианты того, как точка доступа узнает сама, можно ли предоставлять пользователю доступ к сети или нет:

Также существует довольно большое количество способов соедининея конечного устройства к серверу авторизации (PEAP, TLS, TTLS…). Я не буду их здесь описывать.

Общие способы реализации управления сессиями

Наиболее часто используемые потоки управления сессиями и их классификация:

- долгоживущий токен доступа;

- краткосрочный/среднесрочный токен доступа, используемый для получения нового токена доступа;

- краткосрочный/среднесрочный токен доступа, использование которого продлевает срок его действия;

- краткосрочный токен доступа;

- краткосрочный токен доступа с долгоживущим токеном обновления.

Настройка клиентов

Пробежимся по настройке основных пользовательских устройств. У наших сотрудников есть клиенты, работающие на Android, iOS и Windows 7. Оговоримся сразу: так как мы используем самосозданные сертификаты, то нам нужно несколько раз вносить всевозможные исключения и подтверждать действия. Если бы мы пользовали купленные сертификаты, возможно, все было бы проще.

Регистрация

Тут такая же проблема, как и со сменной пароля. Нужно как-то передать хэш на сервер, чтоб его не умыкнул злоумышленник.

Можно передать клиенту через СМС/Почту его пароль, который он сможет сменить, основываясь на безопасной смене пароля, или мы снова можем использовать SSL/TSL для защиты.

Заключение

В данной статье мы рассмотрели базовые принципы работы аутентификации в различных системах. Вся эта статья нацелена для того, чтобы помочь дизайнерам интерфейсов понять то – как работает процесс аутентификации, для чего он нужен, каких видов он бывает и что происходит на большинстве этапов во время авторизации, регистрации, восстановления пароля пользователем.

Надеюсь вам было полезно, и хоть немного интересно.

Шаг 1: проверяем пароль для подключения

Так как это самая распространенная ошибка, лучше начать с нее, чтобы точно быть уверенным, что здесь все в порядке, прежде чем ковыряться в остальных настройках.

Теперь, когда у вас есть точный код доступа, действуйте так:

Если подключиться не удалось и телефон вновь выдает ошибку аутентификации, то попробуйте проверить пароль в настройках маршрутизатора (если у вас есть доступ к админпанели). Для этого:

Клиент

Client — устройство или программа (браузер, приложение), которым требуется либо токен для аутентификации пользователя, либо токен для доступа к какому-то ресурсу (подразумевается, что данный ресурс «знаком» с тем конкретным «

» у которого клиент запрашивает токен для доступа).

Сервис выдачи токенов

Open ID Connect Provider — важнейший объект всей конструкции централизованного сервиса аутентификации, он также может называться Security Token Service, Identity Provider authorization server и т. д. Различные источники называют его по-разному, но по смыслу это сервис, который выдает токены клиентам.

Основные функции:

Авторизация wi-fi: что значит когда требуется

Многие владельцы бизнеса недооценивают значимость авторизации в беспроводной сети, несмотря на то, что уже несколько лет это является обязательным условием организации доступа к Интернету в общественных местах. Это необходимо для предотвращения анонимного доступа в сеть злоумышленников, террористов и мошенников. Существует несколько способов аутентификации, и каждый имеет свои особенности.

Непрозрачный токен

Представляет собой случайные строки, которые действуют как указатели на информацию, хранящуюся только в системе, которая их выдаёт. Они требуют поиск в базе данных/кэше при каждом использовании. Один токен может быть легко отозван по требованию.

Эти два типа токенов имеют разные свойства, но кража любого из них может привести к несанкционированному доступу в учётную запись.

Серверная расшифровка

Теперь немного о работе на сервере. Когда к нам приходит хэш, мы должны будем составить такой же идентичный хэш. У нас есть хэш самого пароля (хранится в БД). У нас есть временное окно для авторизации, у нас есть айпишник подключаемого пользователя. Мы можем без проблем составить такой же хэш и провести авторизацию.

Сменить алгоритм проверки подлинности

Ошибка аутентификации может быть связана с несовместимостью устаревшего устройства с AES-алгоритмом. В этой ситуации выбирается проверка подлинности WPA-Auto-Personal, затем становится возможным выбор TKIP-протокола. Роутеры ASUS более удобны в этом отношении: в них применяются одновременно два протокола, активизация одного из них определяется подключаемым устройством.

Начало

Сегодня я хотел бы рассказать о том, как проходит аутентификация в приложениях самых различных платформ – начиная от мобильных приложений, заканчивая консольными утилитами.

Аутентификация – это процесс, при котором пользователь подтверждает подлинность своей личности в какой-либо системе. Система предоставляет личные данные только своему владельцу.

Шаг 3: сбрасываем все настройки сети

Иногда ошибка закрадывается в настройки сети, из-за этого предыдущий шаг может не принести разрешения проблемы. Тогда мы советуем сбросить все сетевые настройки. Для этого:

Новое подключение пройдет автоматически без ошибок, которые могли возникнуть из-за вирусов или некорректного самостоятельного вмешательства в настройки.

Продолжение статьи

Если данная статья сможет выдержать критику, я реализую данный механизм на JavaScript (node-webkit) и Python, чтобы можно было уже потыкать данную систему на предмет физических уязвимостей, которые могли быть упущены в данной статье.

Всем спасибо, жду конструктивной критики и замечаний.

Сменить новый стандарт безопасности wpa-2 на прежний wpa

Случается, что устройства не подключаются к Wi-Fi, так как конфликтуют с действующим вариантом стандарта безопасности. Причем «капризничают» не только старые, но и новые модели телефонов. Обычно проблема обусловлена нарушением прошивки маршрутизатора, поэтому данная мера поможет на короткий срок. Дальше потребуется установление новой прошивки.

Двухфакторная аутентификация

В некоторых случаях может потребоваться дополнительная мера защиты учётных данных пользователя, и именно для этого вводится механизм двух факторной аутентификации – это когда пользователю необходимо подтвердить подлинность своей личности двумя разными способами. Примером может служить – ввод Email Пароль, а затем номера телефона и СМС кода.

Итак, у нас есть ряд задач, которые нужно исполнить:

- Создать механизм автоматической авторизации клиента на сервере.

- Реализовать максимально безопасный механизм передачи пароля во время аутентификации, при котором воровство хэша пароля будет абсолютно бессмысленным.

- Сделать механизм смены пароля безопасным.

- Создать безопасный механизм регистрации клиента.

Разбираемся детально ху из ху

В данный момент на слуху следующие протоколы:

- OpenID — для проверки учетных данных пользователя (identification & authentication).

- OAuth — про то, чтобы получать доступ к чему-то.

- OpenID Connect — и про и то, и про другое одновременно.

Почему закрыт доступ к сети вай фай?

Возможные причины сбоя

Неправильный пароль от Wi-Fi. Установка неподдерживаемого типа защиты или стандарта беспроводной связи в настройках роутера. Проблемы с прошивкой Android.

Источник

Общая схема сети

Для наглядного понимания приведем общую схему работы нашей будущей схемы:

Настройка vpn-сервера

Настройку VPN-подключения мы начнем с развертывания простого VPN-сервера на базе Windows Server 2022 R2.

Такой сервер, установленный на стандартном оборудовании, вполне можно использовать для небольшой офисной сети с потребностью организации удаленного подключения для нескольких десятков сотрудников (30-50 человек).

Как открыть страницу авторизации wifi?

Итак, подключившись к сети Wi-Fi, включите свой веб-браузер (Safari, Google Chrome, Yandex бразуер, Firefox и т. д.) и введите в браузерной сроке имя routerlogin.net, нажав ввод. В большинстве случаев это поможет автоматически сделать перенаправление на страницу авторизации публичной сети, к которой вы подключились.

Как подключиться к беспроводной сети ростелеком?

Подключение тарифного плана

Подключитесь к беспроводной сети Rostelecom WiFi. Откройте браузер и дождитесь открытия окна для доступа к данной сети. Авторизуйтесь в появившемся окне на экране вашего гаджета. Выберите из трех вышеуказанных услуг именно ту, с помощью которой хотите произвести доступ к Интернету.

Что такое авторизация в банке?

Авторизация – разрешение на проведение операции с использованием банковской карты, предоставляемое банком-эмитентом. Авторизация проводится в том случае, если сумма списания по карте превышает неавторизованный лимит — сумму покупки, установленную банком для торгово-сервисного предприятия, не требующую авторизации.

Что означает знак вопроса на значке wi-fi?

Эта проблема может быть отнесена к одной или нескольким проблемам: DNS решает проблему с вашим интернет-провайдером (ISP) или маршрутизатором. Это может означать, что в данный момент маршрут к вашим DNS-адресам / серверам недоступен, поэтому проблема связана с вашим поставщиком услуг, а не с вашим телефоном.

Как подключиться к ростелекому?

В меню «Настройки» откройте раздел «Сеть и интернет». В разделе «Сеть и интернет» выберите пункт «Ethernet». В «Центре управления сетями и общим доступом» выберите пункт «Создание и настройка нового подключения или сети». В открывшемся окне выберите пункт «Подключение к интернету» и нажмите кнопку «Далее».

Что делать если на значке вай фай восклицательный знак?

При подключении к беспроводной сети Wi-Fi в строке состояния Android может появиться иконка Wi-Fi с восклицательным знаком. Это значит, что операционная система считает соединение небезопасным. Данное обозначение появилось в версии Android 5.0 Lollipop и применяется во всех последующих версиях системы.

Вход в личный кабинет

Вход в личный кабинет