Вход в систему, с использованием usb flash

эх, я не знаю, в тему или нет:) еще на XP давным давно обнаружил системную утилиту: syskey, работает она и на 7, фишка ее заключается в том, что на дискету она скидывает файл, без которого пользователь не может попасть в свое окружение, т.е. компьютер включил — дискетку вставил — в систему вошел.

Самый большой минус, в 7 она тоже просит дискету, но предварительно можно переназначить флешку на букву A, кстати в XP тоже прокатывало 🙂 помню как друзей удивлял, что без флешки в комп не попасть 🙂

Генерация нового ssh ключа

Важно понимать, что ключ генерируется

на самом устройстве

, а не на вашем компьютере. Так что, такой ключ вообще никогда не покидает пределы устройства.

Заходим в gpg:

$ gpg --card-editЗагружаем прошивку

Мы в шаге от успеха, осталось только загрузить прошивку. Открываем терминал, переходим в папку с нашей прошивкой(gnuk.elf).

Запускаем команду:

$ openocd -f interface/stlink-v2.cfg -f target/stm32f1x.cfg -c 'program build/gnuk.elf verify reset exit'

Итак, теперь мы залили прошивку на наш девайс. Остался один шаг — запретить чтение памяти микроконтроллера.

ВНИМАНИЕ! Это очень важный этап, который не позволит человеку, который украл ваш ключ, вытащить из него секретную информацию.

Для этого запускаем команду:

openocd -f interface/stlink-v2.cfg -f target/stm32f1x.cfg -c init -c "reset halt" -c "stm32f1x lock 0" -c reset -c exit Теперь все готово.

Загрузить драйвер вручную

Blue Yeti Pro — немного более продвинутый и дорогой версия голубого йети. Другие модели работают с использованием цели стандартные драйверы, но пользователи сообщают о необходимости ручной установки драйвера для этой конкретной модели.

Загрузка прошивки на устройство

Теперь, когда у нас есть готовый файл с прошивкой нам нужно только загрузить её на устройство. Для этого, нам придется немного поработать паяльником. Не беспокойтесь, особых навыков тут не потребуется, всего-то припаять 4 проводка.

Итак, берем один из программаторов и стягиваем с него корпус. Выбранный программатор и будет нашим донором. Вот что мы найдем внутри

Обратите внимание на 4 контакта на плате. К ним нам нужно будет припаяться. Я рекомендую использовать для этого провода, которые идут в комплекте с ST-Link. Зачищаем провода с одного конца и припаиваем их к контактам. Если нам повезло, то на плате будут обозначения этих контактов.

https://www.youtube.com/watch?v=vnbvW7eERIM

Теперь, второй конец проводов подключаем к оставшемуся целым программатору. Если вам повезло, то просто подключаем провода в соответствии с надписями:

GND к GND3.3V к 3.3VSWDIO к SWDIOSWCLK к SWCLK

Если надписей на плате не оказалось, то прийдется тыкать наугад воспользоваться тестером. С его помощью можно легко найти GND(он соединен с GND на выводах программатора-донора), аналогично 3.3V. Остальные два провода прийдется подключать наугад. Благо, вариантов всего 2. В итоге, получается что-то похожее на это

На этом фото синий девайс — программматор, который мы используем только как программатор. Пусть вас не смущает то, что на фото в начале статьи у итогового девайса синий цвет корпуса. Это не он. Будущий девайс находится справа.

Импорт уже имеющегося ключа

Теперь посмотрим что делать, если у вас уже есть ssh-ключ, который вы хотели бы использовать.

Для этого импортируем ключ в gpg:

$ pem2openpgp temporary_id < id_rsa | gpg --importТеперь нам нужно узнать id ключа. Для этого выводим список всех доступных в gpg:

$ gpg -KИ находим импортированный ключ:

sec> rsa2048 2020-02-05 [C] DFEFF02E226560B7F5A5F2CAB19534F88F8FE4EC Card serial no. = FFFE 87144751

uid [ unknown] temporary_id

В моем случае id ключа — DFEFF02E226560B7F5A5F2CAB19534F88F8FE4EC

Заходим в интерактивный режим редактирования ключа gpg:

$ gpg --edit-key DFEFF02E226560B7F5A5F2CAB19534F88F8FE4ECИ даем команду на копирование ключа на смарт карту:

gpg> keytocard

Все, ключ записан.

Использование usb ключа для двух-факторной аутентификации в сравнении со смарт картами. аутентификация и идентификация пользователя с помощью usb токенов.

Смарт-карты и USB брелки

Смарт-карты и USB брелки

Смарт-карты и USB брелки предназначены именно для защиты данных, шифрования и аутентификация в больших сетях. Их установкой и использованием должен руководить специалист.

Чтобы понять, почему обычный USB накопитель является наилучшим выбором для защиты персонального компьютера или малого офиса, рассмотрим особенности смарт-карт и USB брелков.

Смарт-карта

Это пластиковая карточка с встроенным микро-чипом (микропроцессор и память), наподобие банковской

или телефонной карточки.

- Для работы со смарт-картами требуется специальное устройство —

смарт-карт считыватель. - Для этого считывателя

придется инсталлировать специальные драйвера. - Cмарт-карту необходимо подготовить (отформатироватьперсонализировать) перед первым

использованием с помощью специальной программы. - Размер памяти Cмарт-карты очень мал (несколько килобайт), поскольку

память в смарт-картах предназначена только для хранения малых обьемов информации (цифровых сертификатов, ключей шифрования,

паролей). И вам необходимо убедится, что размер памяти подойдет для

ваших целей. И что случится, если вдруг память на карте закончится ?

Поскольку некоторым работникам необходимо иметь доступ во многие системы, то их смарт-карты должны содержать больше информации. - Программы, которые работают со смарт-картами

обычно поддерживают именно ваш тип смарт-карт (или несколько). Но не все сразу. Необходимо убедиться что для смарт-карт, которые у вас есть в распоряжении, можно найти програмное обеспечение для ваших нужд.

USB брелок

Это симбиоз смарт-карт считывателя и смарт-карты. В USB брелок (или токен) впаян микрочип от смарт-карты.

Для использования USB брелка необходимо инсталлировать драйвера (вставление/вытаскивание аналогично вставлению/вытаскиванию карты в

считыватель). Чтобы начать использовать USB токен в приложениях, его тоже необходимо

подготовить (отформатировать) специальной утилитой. Не все приложения, которые работают с USB токенами,

будут поддерживать именно ваш токен, это необходимо проверить. Если же вы покупаете комплект

— программа с USB токеном или смарт-картой — то надо убедится, что вас обеспечат драйверами

для USB токена и выяснить, каким образом будет произведено форматирование токена: самой программой

или отдельной утилитой. Память USB токена также мала и предназначена только для хранения данных малого размера.

Но если вы всерьез заинтерисовались Смарт-картами и USB токенами, то

вначале узнайте, возможно ли купить их в вашем городе. Поскольку эти устройства

даже сейчас являются редкостью в компьютерных магазинах.

Сравнение Смарт-карт и USB flash drive

Сравнение USB flash drive и Смарт-карт.

Сравнение USB flash drive и Смарт-карт.

Хотя смарт-карты и USB брелки нельзя сравнивать с USB флэшками, но все же рассмотрим несколько ситуаций:

Может ли злоумышленик сделать дубликат смарт-карты или USB Ключа (flash drive), если он окажется у него в руках?

Смарт-карта: Если установлен PIN код, то дубликат сделать невозможно. Если PIN кода нет, то возможно, но с помощью специальной утилиты. Все зависит от конкретного типа смарт-карты. В некоторых случаях выполнить полноценный дубликат невозможно.

USB flash drive: Нет, по умолчанию login-профайл (на flash накопителе) «привязан» к серийному номеру USB накопителя. А если есть PIN код, то это более препятствует воспользоваться этим ключем, и узнать пароль злоумышленик не сможет. А в некоторых случаях и отсутствие PIN кода не позволяет узнать пароль (см. привязка USB ключа к компьютеру).

Если использовать USB flash накопитель для Авторизации в Windows, то сотрудники могут их использовать также для выноса конфиденциальной информации за пределы компании или наоборот принести в компанию вирус. А с помощью смарт-карт это невозможно…

Смарт-карта: Верно, копировать файлы на смарт-карту не возможно.

USB flash drive: Неверно. Программа Rohos Logon Key может также запрещать доступ к USB flash накопителю. (одновременно с его использованием для авторизации) .

Резюме

Итак, если речь идет о безопасности в большой компании, которая готова потратить деньги на специализированные устройства, какими являются смарт-карты и USB брелки, то именно они будут наилучшим выбором. При этом важно помнить, что понадобится еще и специалист для их настройки и обслуживанию.

Если Вы хотите ограничить доступ к информации на личном компьютере или повысить надежность паролей в офисе, то для Вас наилучший выбор — USB накопитель. А чтобы превратить такой универсальный накопитель в ключ к информации, достаточно установить программу Rohos Logon Key.

Еще большую безопасность информации обеспечит использование виртуального зашифрованного диска программы Rohos.

Rohos Logon Key для компаний.

Rohos Logon Key для компаний.

Rohos Logon Key 2.5 удовлетворяет ряду требований для использования в компаниях:

Ссылки:

Rohos Logon Key —

Программа устанавливает новый способ для входа в Windows — с помощью USB flash drive. Загрузить (800 Кб )

Как выключить компьютер с помощью USB flash drive?

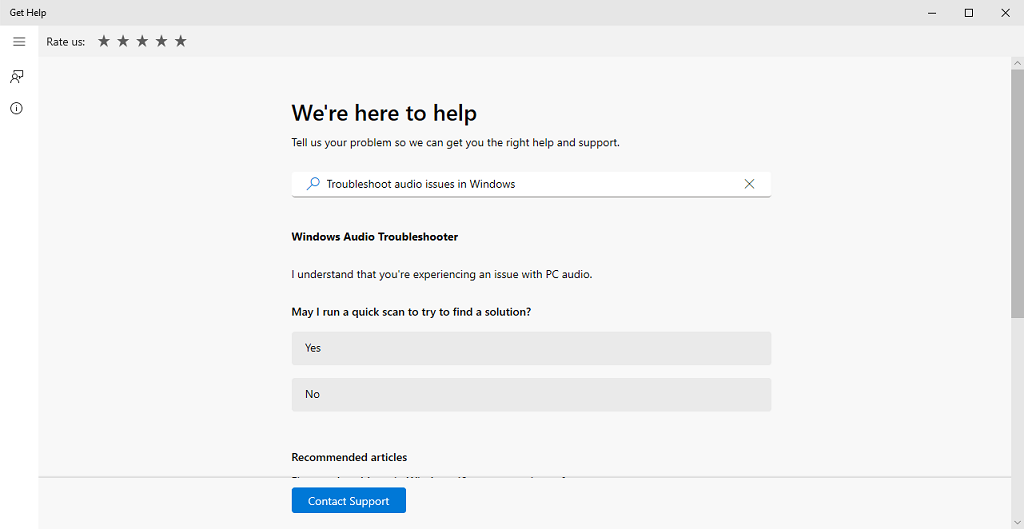

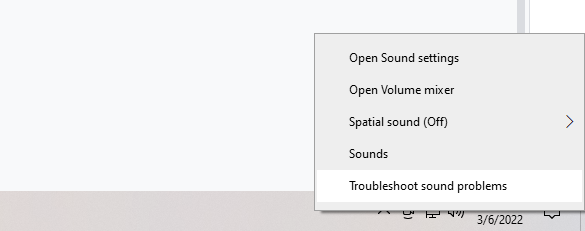

Используйте средство устранения неполадок microsoft audio

У Microsoft есть несколько встроенных инструментов для диагностики потенциальных проблем с вашей системой. Самое приятное то, что он невероятно прост в использовании и доступе.

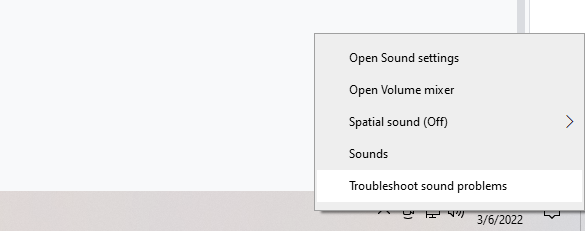

На панели задач щелкните правой кнопкой мыши значок Динамик и выберите Устранение неполадок со звуком. Да

Да

Это может не решить все проблемы, но может помочь вам точно определить, почему ваше записывающее устройство не распознается.

Как можно использовать

То, что мы собрали — эмулятор

. Такая карта может хранить в себе GPG, SSH ключи. Область применения довольно большая, например:

Как видим, можно сделать много чего интересного и полезного

Как поменять стандартные пин-коды

Не менее важным шагом будет установка собственных пин-кодов. Для начала нужно понять, что тут используется два разных пин-кода:

У вас есть только 3 попытки для каждого из кодов. После чего токен блокируется.

Теперь приступим. Для этого опять заходим в интерактивный режим GPG:

$ gpg --card-editИ вводим команду passwd:

gpg/card> passwdОткроется окно, где можно будет сменить пин-код от токена.

Теперь нужно поменять пин-код администратора. Для этого переходим в режим администратора:

Ключ из телефона

Сотовый телефон — символ 21-го века. Мы давно привыкли к тому, что его можно использовать не только для звонков, но и для выхода в интернет, игр, прослушивания музыки, просмотра видео и даже оплаты счетов. Но можно ли использовать его как ключ для входа в компьютерную систему?

Конечно, да. Как и USB-флешка, телефон имеет множество признаков, которые делают его уникальным. Это все те же идентификаторы производителя и модели, серийный номер, MAC-адреса, IMEI, в конце концов. Любой из них можно использовать для однозначной идентификации устройства и его владельца, но мы остановимся только на одном из них — MAC-адресе Bluetooth-интерфейса.

Любой, даже очень древний и простой телефон имеет поддержку протокола Bluetooth и, как следствие, уникальный MAC-адрес, который передает в сеть в ответ на любой запрос поиска устройств другим Bluetooth-адаптером. Многие современные ноутбуки имеют на борту такой адаптер, а его внешний USB’шный вариант стоит копейки, так что для нас синий зуб будет идеальным вариантом для настройки беспарольной и беспроводной аутентификации. Зашел в комнату — доступ открыт, вышел — система заблокирована.

Берем телефон, включаем Bluetooth, делаем так, чтобы он был «видим» другим устройствам. Садимся за комп и запускаем утилиту hcitool (входит в пакет bluez-utils) в режиме поиска устройств:

$ hcitool scan

Получаем имя своего устройства и его MAC-адрес, копируем последний в буфер обмена. Устанавливаем пакет libpam_blue (или pam_blue, где как):

$ sudo apt-get install libpam_blue

Создаем файл конфигурации /etc/security/bluesscan.conf и пишем в него следующее:

# Общие настройкиgeneral {# Продолжительность сканирования в секундах (от 3 до 15)timeout = 15;}

# Настройки пользователей и их устройствmylogin = {name = Имя устройства;bluemac = MAC-адрес устройства;}

Сохраняем файл, открываем уже знакомый нам конфиг /etc/pam.d/common-auth и добавляем строку auth sufficient pam_blue.so перед строкой, содержащей «pam_unix.so».Теперь для входа в систему будет достаточно положить телефон рядом с ноутом и ввести имя.

Компилируем прошивку

Итак, начнем с софтварной части — сборке прошивки для нашего ключа. Исходные коды прошивки можно найти

Конфигурирование ssh

Теперь, для того, чтобы зайти на сервер с использованием нашего токена нужно вызвать ssh с ключом -I и передать путь к драйверу токена. Наш токен совместим с одним из стандартных драйверов, так что будем использовать его

$ ssh -I /usr/lib/opensc-pkcs11.so martin@remotehostОднако, удобнее будет воспользоваться config файлом (~/.ssh/config)

Добавляем в него следующие строки

Кратко о принципах работы

Криптография дает нам возможность скрывать то, что мы хотим отправить, убедиться в том, что мы общаемся именно с тем, с кем мы думаем и много других интересных вещей. Обычно для того, чтобы все это хорошо работало от нас просят только одно —

держать в секрете наши ключи шифрования

. Звучит просто, не правда ли? Что ж, давайте посмотрим как же можно припрятать наши ключи:

- Сохранить в файлике на рабочем столе — старый и проверенный годами способ записать что-то. Проблема в том, что помимо самого пользователя еще куча других программ имеет доступ к файлам на вашем рабочем столе. И если вы совершенно уверены в том, что все они делают то, для чего они предназначены, не собирают о вас никакие данные и попросту не сливают их в сеть — эта статья не для вас.

- Менеджеры паролей — по-сути такое же хранение в файлике, просто он теперь зашифрован и чтобы получить доступ нужно знать пароль. Уже неплохо, но раз менеджер паролей запускается на вашем компьютере, то незашифрованные ключи попадают в оперативную память, откуда могут быть украдены из-за какой-нибудь уязвимости ОС

- Записать на бумажку — удивительно, но этот способ выглядит немного более безопасным. Ключи не хранятся на вашем компьютере, кишащем вирусами. Каждый раз, когда вам нужно использовать ключ вы просто вводите его с клавиатуры. Однако, если ваши ключи довольно длинные(как например ssh-ключи) это может стать проблемой. Да и кейлоггеры не дремлют

Как видно, основная проблема состоит в том, что ключи либо непосредственно хранятся на вашем компьютере либо вводятся туда, посредством клавиатуры, флешки и т.п. Но, возразите вы, а как же тогда мой компьютер будет шифровать данные, если он не знает ключа? Правильный ответ — никак.

уже давно придумано. Главная идея в том, чтобы подключить к компьютеру специальное устройство, которое будет само шифровать данные. А компьютер будет только отправлять данные и получать результат. Так работают, например, многие смарт карты.

Необходимые компоненты

Итак, приступим. Собирать наш девайс мы будем на недорогом и достаточно популярном микроконтроллере серии STM32. Конечно, можно самому изготовить

но мы же хотим управиться за 2 часа? Так что возьмем уже готовое решение — программатор ST-Link v2. Выглядит этот девайс вот так.

Как ни странно, программатор для микроконтроллеров STM32 собран на микроконтроллере STM32. Этот девайс внешне очень напоминает флешку, что нам как нельзя на руку. К тому, же его корпус изготовлен из алюминия, так что можно не переживать что он повредится.

Итого, нам потребуется:

О безопасности устройства

Разумеется, за 3$ нельзя достичь секьюрности уровня ключей за 200 долларов. Однако, собранный девайс можно рассматривать как ключ начального уровня. Насколько мне известно, заводские ключи Nitrokey Start используют такую же прошивку. В любом случае, использование такого устройства поднимет безопасность как минимум на уровень выше. Так что это отличный способ начать использовать аппаратные ключи.

Теперь поговорим немного о том, что будет если Вы потеряете этот ключ. Сам ключ защищен пин-кодом. После нескольких неудачных попыток ключ блокируется. Память самого устройства защищена от чтения, так что считать записанные в него ключи напрямую не получится.

Так что, повторюсь еще раз, это отличный вариант начального уровня, и даже с ним безопасность выйдет на принципиально новый уровень.

Обкатаем пальчики?

Модуль pam_usb удобно использовать в качестве метода защиты ноутбуков, оснащенных кард-ридером. Можно носить небольшую SD-карту в кошельке или внутреннем кармане и втыкать ее в ноутбук, не беспокоясь о том, что она будет мешать (как это происходит в случае с USB-флешкой). Однако этот подход будет выглядеть несколько архаично, если ноутбук уже оснащен сканером для снятия отпечатков пальцев.

Ноутбуки со сканером отпечатков пальцев выпускают многие производители. Как правило, они не намного дороже других сходных по характеристикам моделей, однако их сенсор отпечатков работает только в Windows. Для устранения этого недостатка freedesktop.org запустил проект

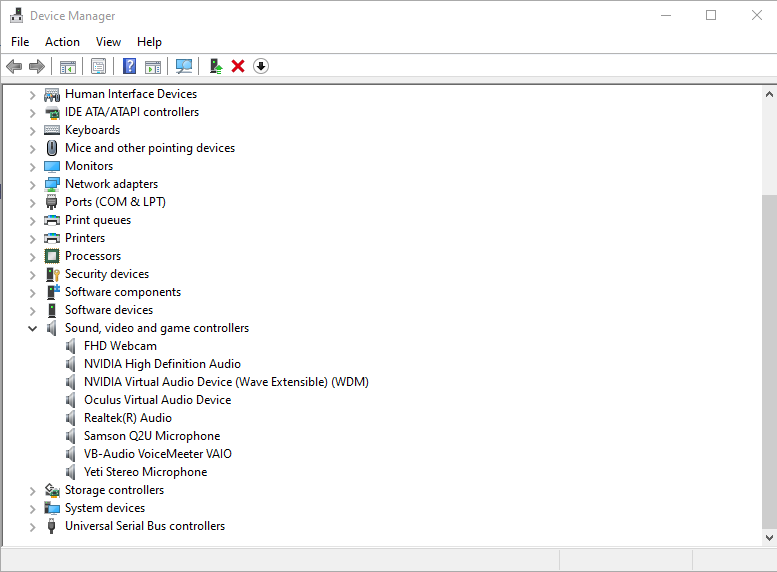

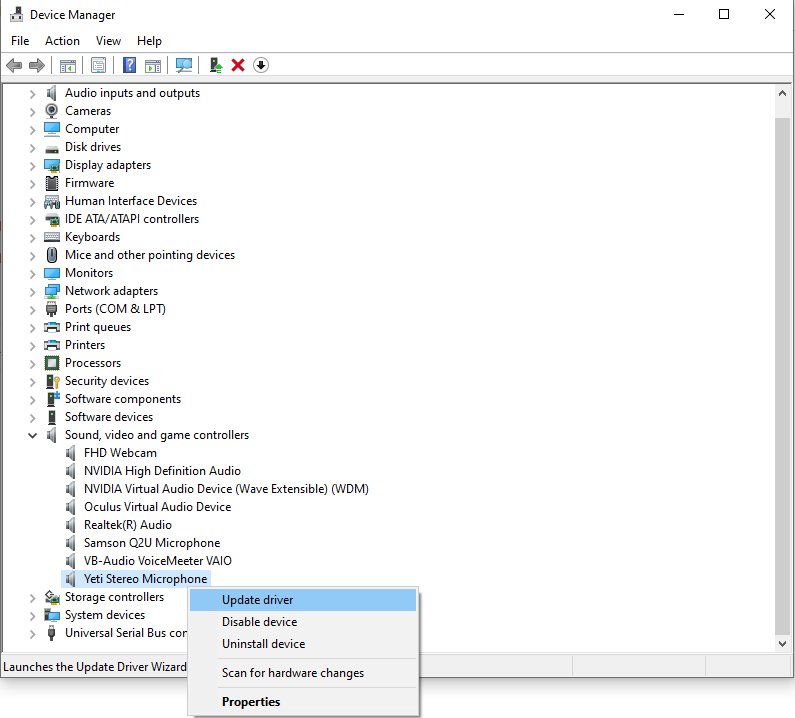

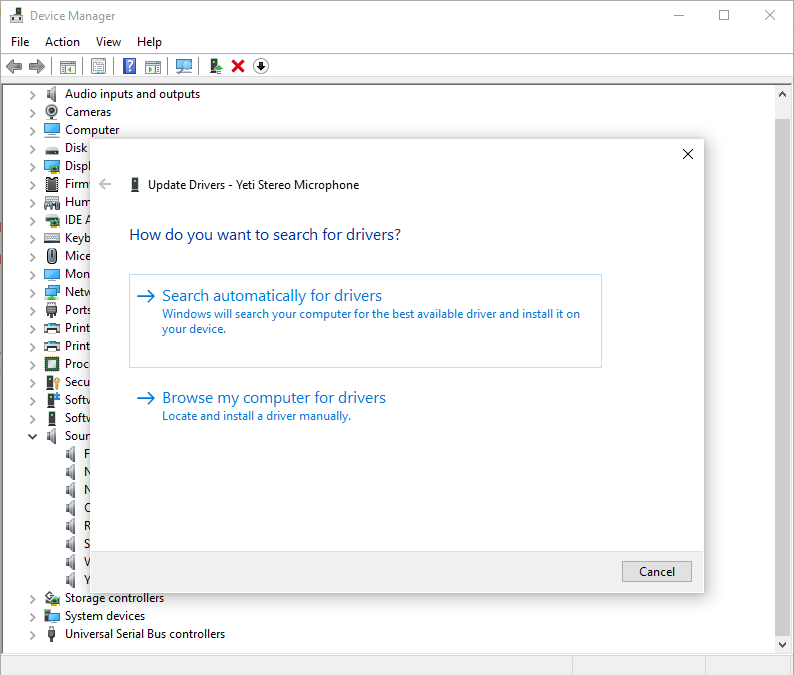

Обновите драйвер blue yeti

Еще одним распространенным виновником проблем с микрофоном является драйвер. Если ваш драйвер устарел (или просто глючит), вам необходимо обновить драйвер микрофона, чтобы Windows могла его распознать.

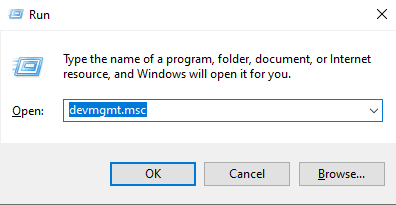

Убедитесь, что Blue Yeti правильно подключен к компьютеру. Откройте Выполнить, выполнив поиск или нажав Win R.  devmgmt.msc, а затем нажмите Ввод или выберите ОК. Откроется Диспетчер устройств. Нажмите стрелку вниз рядом с Звуковые, видео и игровые контроллеры, а затем щелкните правой кнопкой мыши Стереомикрофон Yeti.

devmgmt.msc, а затем нажмите Ввод или выберите ОК. Откроется Диспетчер устройств. Нажмите стрелку вниз рядом с Звуковые, видео и игровые контроллеры, а затем щелкните правой кнопкой мыши Стереомикрофон Yeti.  Обновить драйвер

Обновить драйвер Выберите Автоматический поиск драйверов.

Выберите Автоматический поиск драйверов.  Будет выполнен поиск любых доступных водители. Если они найдены, вы можете выбрать их, и они будут установлены. Если нет, он скажет вам, что у вас установлен лучший драйвер. Выберите Закрыть.

Будет выполнен поиск любых доступных водители. Если они найдены, вы можете выбрать их, и они будут установлены. Если нет, он скажет вам, что у вас установлен лучший драйвер. Выберите Закрыть.

После этого перезагрузите компьютер. Этот шаг не всегда необходим, но полный перезапуск может решить многие проблемы. Если это не сработает, выполните те же действия, что и выше, еще раз, но вместо обновления драйвера удалите и переустановите его.

Память на лица

Пальцы — не единственное, что отличает людей друг от друга. У всех нас разные лица, поэтому для идентификации пользователя система может использовать снимок лица, сделанный веб-камерой. Это не особо секьюрно, так как атакующий может показать камере обычную фотографию, отпечатанную на бумаге, но произведет очень сильное впечатление на друзей и знакомых.

В Linux-дистрибутивах нет встроенных средств распознавания лиц, однако их можно добавить с помощью установки комплекта ПО под названием

, который включает в себя библиотеку, реализующую алгоритм распознавания лиц, PAM-модуль для осуществления аутентификации и приложение для генерирования эталонного снимка.

Все это можно собрать из исходников или же установить из сторонних репозиториев в Ubuntu. Так как проект еще сырой, и пакеты подготовлены не для всех дистрибутивов, мы рассмотрим оба варианта установки. Итак, для установки из исходников нам понадобятся пакеты с компилятором, линковщиком и заголовочными файлами для всех зависимостей. В Ubuntu (да и в других дистрибах) их можно установить, выполнив одну команду:

$ sudo apt-get install build-essential cmake qt4-qmake libx11-dev libcv-dev libcvaux-dev libhighgui4 libhighgui-dev libqt4-dev libpam0g-dev

Далее скачиваем исходники со страницы проекта и распаковываем:

$ cd$ wget goo.gl/dpD1s$ tar -xzf pam-face-authentication-0.3.tar.gz

Для сборки используется cmake, поэтому здесь все просто:

$ cd pam-face-authentication-0.3$ cmake && make$ sudo make install

Для установки уже прекомпилированного пакета в Ubuntu можно использовать репозиторий antonio.chiurazzi:

$ sudo add-apt-repository ppa:antonio.chiurazzi/ppa$ sudo apt-get update$ sudo apt-get install pam-face-authentication

После окончания установки запускаем обучающую программу:

$ qt-facetrainer

Вертим лицом перед камерой, постоянно нажимая кнопку «Capture». Важно сделать хотя бы десяток фотографий, чтобы система научилась распознавать твое лицо под любым углом. Также будет неплохо сделать фотографии при разной освещенности. Не забываем протестировать работу системы.

Теперь добавим модуль pam_face_authentication.so в стек загружаемых PAM-модулей. Для этого открываем файл /etc/pam.d/gdm или /etc/pam.d/kdm (если ты пользуешься KDE) и добавляем в его начало следующую строку: auth sufficient pam_face_authentication.

so enableX/Файл /etc/pam.d/common-auth изменять не надо, так как он используется не только графическими менеджерами входа в систему, но и стандартными консольными /bin/login и /bin/su, а pam_face требует доступа к иксам.Также необходимо создать профиль для нового PAM-модуля. Открываем (создаем) файл /usr/share/pam-configs/face_authentication следующего содержания:

Name: Manually installed face_authentication profileDefault: yesPriority: 900Auth-Type: PrimaryAuth:[success=end default=ignore] pam_face_authentication.so enableX

И активируем его:

$ sudo pam-auth-update —package face_authentication

Попробуйте другой usb-порт

Один из основных проблемных моментов: просто неправильное подключение или что устройство Blue Yeti просто не полностью подключено. Переключитесь на отдельный USB-порт, чтобы исключить риск плохого подключения, неисправного USB-кабеля или других подобных проблем. Многие люди обнаружили, что переключение на порт USB 2.0 (вместо порта USB 3.0) улучшает работу.

Пример использования для ssh

И под конец, давайте посмотрим как можно использовать этот ключ для хранения ssh-ключей и подключения к удаленному серверу.

Есть два пути — сгенерировать новый ключ или импортировать уже имеющийся ключ на токен.

Посмотрим оба варианта. Вставляем токен в USB. В dmesg можно посмотреть информацию о подключенном устройстве.

$ dmesg

[11073.599862] usb 1-3: USB disconnect, device number 11

[11311.647551] usb 1-3: new full-speed USB device number 12 using xhci_hcd

[11311.796881] usb 1-3: New USB device found, idVendor=234b, idProduct=0000, bcdDevice= 2.00

[11311.796884] usb 1-3: New USB device strings: Mfr=1, Product=2, SerialNumber=3

[11311.796885] usb 1-3: Product: Gnuk Token

[11311.796887] usb 1-3: Manufacturer: Free Software Initiative of JapanСобираем все обратно

Теперь, когда все шаги позади, осталось позаботиться о внешнем виде нашего девайса. Отпаиваем провода. Оригинальная панель контактов нам тоже больше не нужна, так что можно смело выпаять её.

Разламываем крепление и выпаиваем контакты по одному.

Теперь надеваем обратно корпус, и заклеиваем заднюю стенку подходящим куском пластика.

Создайте электронный ключ для mac

В отличие от Windows, в macOS нет бесплатных комплектов USB-ключей безопасности. Хотя многие из них предоставляют бесплатную пробную версию, если вы хотите ознакомиться с программным обеспечением перед покупкой. В этом руководстве мы будем использовать программное обеспечение Rohos Logon Key .

После загрузки откройте папку в Finder и выберите пакет, соответствующий вашей версии macOS.

Установить ключ входа в систему Rohos довольно просто. После установки запустите «Rohos Logon Key» с панели запуска.

После этого выберите в окне опцию «USB-накопитель».

Теперь введите свой пароль и выберите USB-накопитель, который вы хотите использовать в качестве ключа безопасности, из списка, доступного ниже. Затем нажмите кнопку «ОК».

Теперь выберите действие, которое должен выполнять ваш Mac при отключении ключа безопасности.

Вы также можете разрешить вход только через USB. Чтобы включить это, нажмите на опцию «Настройки» в главном окне.

Теперь выберите параметр «Разрешить вход только через USB» на общей вкладке настроек.

Еще одна уникальная особенность Rohos Logon Key-наличие нескольких ключей безопасности для разблокировки устройства. Чтобы добавить несколько ключей безопасности, выберите параметр «USB-накопитель» в раскрывающемся списке «Добавить ключевое устройство…»

Теперь выберите другой ключ безопасности USB и повторите описанную выше процедуру, чтобы добавить еще один ключ безопасности для разблокировки вашей системы.

Ссылки на полезные материалы

В процессе использования устройства наверняка возникнет потребность в дополнительной информации. Я собрал список хороших источников.

Устройство которое мы собрали разрабатывается опенсорсным проектом GNUK (собственно, так токен и называется), так что еще информации можно найти в гугле по запросу «GNUK».

Upd. В комментариях подсказали, что есть прошивки, которые позволяют использовать девайс для двухфакторной аутентификации. Код прошивки можно найти тутUpd. 2 15.02.2020 В комментариях подсказали, что для конкретно этого чипа существует уязвимость, позволяющая слить содержимое памяти.

Насколько я понял, пока он еще не опубликована, но о ней заявлено. Так что пока все не однозначно. Там же предложили хорошее решение — залить внутрь корпуса устройства эпоксидную смолу смешанную с порошком алюминия. Такой способ был описан в книге Кевина Митника «Исскуство обмана».

Таким образом, для того чтобы получить доступ к чипу нужно будет расковырять клей, что при неосторожном обращении может необратимо повредить чип. Конечно, и этот способ можно обойти, на это повышает стоимость взлома еще больше. Конечно, если будет нужно Моссад сделает свои Моссадовские штучки и это его не остановит, а только задержит.Upd.

3 В личку прилетело много сообщений о том, что у людей не получается прошить ST-Link. Разобравшись, выяснили, что сейчас китайские производители стали активно экономить на компонентах и использовать чипы с 64Кб памяти на борту. А для прошивки этого недостаточно, ищите с чипом 128Кб на борту.

Поэтому, рекомендую при покупке проверять какой чип установлен (если есть возможность), либо уточнять у продавца/в отзывах.Upd. 4 Оказывается, все-таки можно использовать китайские программаторы с 64 Кб чипом (правда при этом прийдется использовать не самую свежую версию прошивки) — на хабре появилась интересная статья об этом.

Установить blue yeti в качестве устройства по умолчанию

Иногда ваш Blue Yeti может быть доступен в качестве параметра в настройках звука, но недоступен в качестве параметра в других программах.. Если это так, вы можете исправить это, просто установив его в качестве устройства по умолчанию.

Щелкните правой кнопкой мыши значок Динамик на панели задач и выберите Звуки..  Запись вкладка

Запись вкладка  Установить как устройство по умолчанию Выберите ОК.

Установить как устройство по умолчанию Выберите ОК.

Вы также можете настроить любое другое аудиоустройство из этого меню. Изменение параметра аудиовхода по умолчанию может решить многие потенциальные проблемы.

Экспорт публичного ключа в ssh формате

Достаем нужный публичный ключ с токена для того, чтобы положить его на сервер:

$ pkcs15-tool --list-keys

В моем случае вывод выглядит так:

Using reader with a card: Free Software Initiative of Japan Gnuk (FSIJ-1.2.15-87144751) 00 00

Private RSA Key [Signature key] Object Flags : [0x03], private, modifiable Usage : [0x20C], sign, signRecover, nonRepudiation Access Flags : [0x1D], sensitive, alwaysSensitive, neverExtract, local ModLength : 2048 Key ref : 0 (0x00) Native : yes Auth ID : 01 ID : 01 MD:guid : f3de5f55-d100-4973-d572-40d67e20f033Тут нас интересует ID-шник ключа, в моем случае 01. Теперь экспортируем публичный ключ:

$ pkcs15-tool --read-public-key 01Копируем публичный ключ в файлик pub.key:

-----BEGIN PUBLIC KEY-----

MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAyzHQIWEApliWYaf0T8jb

Vh2nc5 LklKXeuJFTN3BW2VqdrTw1rpKXiANWpi qbtZhZ2nP3CJX6qoGobXyCOd

/iAiygFlyW4BwTQpnAm81IE9lPzfasOK7SBuKJ ZbB4WpuYJRozgtt/gpWzmnWnW

84/CU9Lqbhz95v/C/DImSf6LiwVdmiEj4CUNInl5pY4trguDsSfkw1u8gGqSPEsD

ZXtlVRx8iBGi0JR02g9KTL4dDGocUtcTK8W0eY BDbQSXfTGCy93v8sEyhdQjHs8

oDiwkvFQ86gYqwL5DJ7U/rFSO3A5X6zmkFFV8nJZjxB2qfE5aommtXxow4iPml3x

YwIDAQAB

-----END PUBLIC KEY-----

И конвертируем его в ssh-rsa формат:

$ ssh-keygen -f pub.key -i -mPKCS8 Получается публичный ключ в нужном формате:

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQDLMdAhYQCmWJZhp/RPyNtWHadzn4uSUpd64kVM3cFbZWp2tPDWukpeIA1amL6pu1mFnac/cIlfqqgahtfII53 ICLKAWXJbgHBNCmcCbzUgT2U/N9qw4rtIG4on5lsHham5glGjOC23 ClbOadadbzj8JT0upuHP3m/8L8MiZJ/ouLBV2aISPgJQ0ieXmlji2uC4OxJ TDW7yAapI8SwNle2VVHHyIEaLQlHTaD0pMvh0MahxS1xMrxbR5j4ENtBJd9MYLL3e/ywTKF1CMezygOLCS8VDzqBirAvkMntT sVI7cDlfrOaQUVXyclmPEHap8Tlqiaa1fGjDiI aXfFjДальше идет стандартная процедура настройки ssh для входа по заданному ключу — нужно добавить ключ в файлик ~/.ssh/authorized_keys на удаленном сервере.

Выводы

Настроить беспарольную аутентификацию с помощью альтернативных методов в Linux довольно просто. Для этого не нужно быть матерым гиком, уметь писать код или иметь глубокие познания в области безопасности, все делается за несколько минут и работает поразительно эффективно.

Безопасность машины, к которой могут получить доступ сторонние люди — чистой воды миф. Обойти стандартную защиту паролем проще простого. Есть огромное количество способов сделать это, и все они известны даже детям. Пароль — это лишь небольшой указательный знак, несущий информацию о том, что у компа есть владелец, и он не хочет видеть непрошенных гостей. Применив методы, описанные в статье, мы не сделаем систему более уязвимой, но сможем сделать свою жизнь проще и удобнее.

Вход в личный кабинет

Вход в личный кабинет